Fuite massive de données médicales, piratage Cegedim et exposition de données de santé pour jusqu’à 15 millions de Français : c’est l’alerte lancée par plusieurs médias après qu’une base de données contenant des informations de patients a été mise en accès libre sur le dark web et liée à un logiciel médical édité par Cegedim. Ils savaient depuis fin 2025!!!

Pour être franc, quand j’ai vu le leak hier, je me suis : « on va attendre un peu, au pire on fera un debunk… » Et bien, j’aurais dû m’en douter avec toutes les fuites du moment, que nous étions encore la cible. Mais cette fois, c’est plus la même, on touche aux données de santé. Une petite claque au HDS 🤬.

🔍 1. 🧠 Contexte : une cyberattaque révélée aux Français

🕵️♂️ Ce qui s’est passé

- Fin 2025, un comportement anormal sur des comptes de médecins utilisant le logiciel MonLogicielMedical.com (MLM) de Cegedim Santé est détecté.

- Une cyberattaque visant 1 500 médecins libéraux aboutit à l’extraction de données, selon Cegedim et le ministère de la Santé.

- Une base de données contenant les informations extraites circule sur le dark web, revendiquée par des hackers et documentée par plusieurs médias.

➡️ En clair : ce n’est pas une attaque sur un gros hôpital ou un serveur public, mais sur des comptes professionnels de médecins auxquels était lié des millions de fiches patients.

📊 2. 📈 L’ampleur : combien de personnes touchées ?

📍 Estimations médiatiques :

- Entre 11 et 15 millions de personnes apparaîtraient dans la base trouvée en ligne.

- Les déclarations officielles du ministère de la Santé confirment le chiffre de 15 millions de Françaispotentiellement concernés.

⚠️ À ce stade, aucun chiffre définitif rigoureusement confirmé n’existe : les évaluations sont issues de l’analyse d’échantillons par la presse et des revendications de hackers.

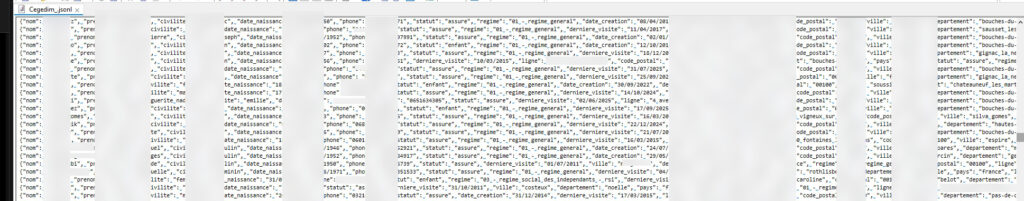

🧾 3. 🧬 Quelles données ont fuité ?

📌 Données administratives

Selon Cegedim, les informations extraites proviennent du dossier administratif :

- Nom, prénom, date de naissance

- Numéro de téléphone, adresse postale

- Adresse e-mail

- Commentaires administratifs saisis par les praticiens directement dans les champs libres du logiciel

🔍 Données sensibles potentiellement exposées

Les médias, eux, indiquent que dans une partie de cette base :

- Des annotations très personnelles figurent (orientation sexuelle, antécédents familiaux, précisions médicales saisies en texte libre). Franchement je vous fais grâce des captures…

👉 Cegedim conteste que ces annotations généralisées fassent partie de la fuite en masse et indique qu’il s’agit d’une part très limitée du total.

🧯 “Octobre 2025 : l’alerte était déjà là”

Le 27 octobre 2025, une plainte est déposée.

En novembre, la BL2C est saisie.

Des emails d’extorsion circulent.

Les attaquants revendiquent déjà la possession de données.

La question n’est plus seulement :

“Comment cela a-t-il pu arriver ?”

Mais :

“Pourquoi l’ampleur n’a-t-elle été perçue publiquement que plus tard ?”

⚖️ Angle juridique

Le RGPD impose :

- Notification à la CNIL sous 72h

- Information des personnes concernées si risque élevé

Si l’extorsion date d’octobre,

la chronologie devient centrale pour l’analyse juridique.

🧠 Angle cyber stratégique

Ce type d’attaque n’est pas :

- opportuniste

- isolée

- artisanale

C’est :

- structuré

- préparé

- orienté data

- orienté revente

Et quand la cible est un acteur central du numérique santé français…

Ça dépasse le simple incident IT.

🧠 4. 😡 Réactions politiques et institutionnelles

📍 Le ministère de la Santé a confirmé que 15 millions de personnes seraient concernées, mais tout en promettant qu’il s’agirait essentiellement de « données administratives ».

📍 MG France (syndicat médical) a saisi la CNIL pour clarifier les responsabilités (éditeur, praticiens, obligations de sécurité et de notification).

📍 Une enquête judiciaire est ouverte, confiée à la Brigade de lutte contre la cybercriminalité du parquet de Paris après plainte de Cegedim.

⚠️ 5. 📉 Critiques et points de controverse

❓ 5.1 Les chiffres divergent

- Les médias parlent de 11 à 15 millions, avec revendications dark web jusqu’à 19 millions de lignes de données.

- Cegedim évoque surtout l’incident chez 1 500 médecins.

❓ 5.2 Nature des données

📍 Médias spécialisés estiment que des données personnelles très sensibles (texte libre des médecins) sont présentes dans une partie des fichiers, même si Cegedim affirme que les dossiers médicaux structurés n’ont pas été compromis.

🛡️ 6. 🧑⚕️ Risques pour les 15 millions de personnes “potentiellement” concernées

🔓 6.1 Usurpation d’identité

Avec nom, date de naissance, email et numéro de téléphone :

- création de comptes frauduleux

- attaques ciblées de phishing

- vol d’identité complet

🎯 6.2 Escroqueries et exploitation sociale

Des données administratives + texte libre permettent :

- harcèlement ciblé (enfants, orientation, santé)

- chantage, phishing hyper personnalisation

- exploitation de faiblesses psychologiques

👩⚕️ 6.3 Confiance dans le système de santé

La diffusion de données clinique ou intime — même pour un défaut mineur dans les champs libres — peut :

- dissuader des patients d’être transparents avec leurs médecins

- fragiliser la relation de soins

- ouvrir des risques de discrimination (emploi, assurance, société)

📢 7. 🧠 Conseils concrets pour les personnes potentiellement touchées

🧩 7.1 Vérifier ses comptes

- Changez tous vos mots de passe (email, e-santé, banques…)

- Activez l’authentification à deux facteurs

🛡️ 7.2 Sécurisez vos communications

- Méfiez-vous des SMS/Email : le phishing ciblé va augmenter

- Ne cliquez jamais sur les liens d’origine inconnue

📊 7.3 Surveillez votre exposition

- Utilisez des services de surveillance de fuite de données

- Déclarez les tentatives d’escroquerie aux autorités et aux banques

⚖️ 8. 🧾 Ce que cette affaire dit sur la cybersécurité en France

✅ Point positif : l’incident a été détecté, des notifications ont été envoyées et une enquête ouverte.

❗ Point négatif majeur : des données administratives sensibles (et parfois privées) étaient accessibles par extraction illégale sur un système utilisé par des milliers de médecins — alors que des solutions de sécurité et de segmentation des données existent.

❌ Le manque de transparence initial au grand public, et la réaction institutionnelle qui minimise le sujet (administratif vs médical), risquent de sous-estimer l’ampleur réelle de l’impact sur la vie des patients.

🧨 9. 💥 Un signal d’alarme pour toute la France

L’affaire Cegedim n’est pas un simple « incident IT » : elle met en lumière les failles profondes du système de protection des données de santé en France — un domaine qui, par définition, contient les éléments les plus intimes de la vie d’un individu.

Si les évaluations oscillent entre 11 et 15 millions de personnes concernées, même le scénario le moins catastrophiquereprésente une des plus grandes fuites de données médicales jamais documentées en France.

La question n’est plus de savoir si ça arrive mais quand, où et comment nous serons protégés des conséquences. Les autorités, les professionnels de santé et les éditeurs logiciels n’ont plus le choix : ils doivent renforcer immédiatement la sécurité opérationnelle, les contrôles d’accès et la transparence totale vers les patients.

🧨 Chronologie minute par minute – Fuite Cegedim (reconstitution technique theorique)

🗓️ Phase 1 – Intrusion initiale (Jour J – fin 2025)

🕘 09:12 – Email de phishing ciblé envoyé à plusieurs médecins

Campagne ciblée contre des comptes utilisateurs du logiciel MonLogicielMedical (MLM) édité par Cegedim.

🎯 Objectif : récupérer identifiants via faux portail de connexion.

🕘 09:37 – Premier identifiant compromis

Un médecin clique sur le lien.

Ses identifiants (email + mot de passe) sont capturés.

⚠️ Hypothèse probable :

- Pas de MFA obligatoire

- Mot de passe réutilisé ailleurs

🕘 09:42 – Test de connexion automatisé

Les attaquants testent les credentials sur la vraie plateforme MLM.

✔️ Accès validé.

🗓️ Phase 2 – Escalade silencieuse

🕙 10:15 – Exploration de l’environnement

Les attaquants :

- vérifient les permissions

- identifient les exports disponibles

- testent les requêtes volumineuses

Ils constatent qu’un export administratif patient est possible.

🕚 11:03 – Premier export massif

Extraction partielle de données patients :

- nom

- prénom

- date de naissance

- téléphone

- commentaires administratifs en champ libre

📦 Volume estimé : plusieurs centaines de milliers de lignes.

🕛 12:26 – Scripts d’automatisation déployés

Les attaquants automatisent :

- export par tranche

- téléchargement progressif

- contournement des limitations volumétriques

Technique classique :

📉 exfiltration lente pour éviter déclenchement d’alertes SIEM.

🗓️ Phase 3 – Multiplication des comptes compromis

🕐 13:10 – Credential stuffing

Les identifiants récupérés sont testés sur d’autres comptes professionnels.

🔁 Plusieurs médecins utilisent :

- même mot de passe

- variations proches

L’accès s’étend.

🕒 15:40 – Accès à 200+ comptes médecins

Chaque compte donne accès à son propre portefeuille patient.

⚠️ Effet multiplicateur :

1500 médecins compromis = potentiellement 11 à 15 millions de patients cumulés.

🗓️ Phase 4 – Exfiltration massive

🗓️ J+2 – 03:14 du matin

Les exports deviennent intensifs.

Créneaux nocturnes privilégiés.

💾 Extraction consolidée dans une base unique.

🗓️ J+4 – 02:52

Volume total estimé :

- 11 à 15 millions d’enregistrements

- 1 à 2 Go de données compressées

Les attaquants compilent la base pour revente.

🗓️ Phase 5 – Mise en vente Dark Web

🗓️ J+7 – Publication sur forum cybercriminel

Annonce visible sur un forum spécialisé en leaks santé.

Titre du type :

“FRANCE MEDICAL DATABASE – 15M PATIENTS”

💰 Prix initial élevé (plusieurs dizaines de milliers d’euros).

🗓️ J+8 – Échantillon publié

Les hackers publient :

- captures écran

- extrait CSV

- données de personnalités publiques

🎯 Objectif : crédibiliser la vente.

🗓️ Phase 6 – Détection et réaction

🗓️ J+10 – Signalement à l’éditeur

Un chercheur ou journaliste alerte Cegedim.

🗓️ J+11 – Audit interne

- Vérification logs

- Identification comptes suspects

- Blocage accès

🗓️ J+12 – Notification autorités

- Signalement CNIL

- Plainte auprès du parquet

- Saisine brigade cyber

🗓️ J+15 – Communication publique

Déclarations :

Incident sur comptes de médecins

Données administratives principalement concernées

🔬 Ce que cette chronologie révèle techniquement

🧠 1. L’attaque n’était probablement pas une intrusion serveur

Tout indique :

- compromission d’identifiants utilisateurs

- pas nécessairement un “hack” du cœur du système

C’est un problème :

- de protection des comptes

- de contrôle volumétrique

- d’alerting sur export massif

⚠️ 2. Le vrai problème : l’agrégation

Même si chaque médecin ne gère “que” 5000 à 10000 patients :

1500 médecins × 7000 patients ≈ 10,5 millions.

➡️ Effet démultiplié.

🛑 3. Pourquoi cela a pu passer sous les radars ?

Hypothèses techniques plausibles :

- MFA non obligatoire

- Pas de limite stricte d’export

- Pas d’alertes comportementales (UEBA)

- Absence de segmentation forte

- Journalisation non corrélée en temps réel

🧨 Ce que ça signifie pour les patients

Même si les dossiers médicaux complets ne sont pas confirmés comme exfiltrés :

Les champs libres saisis par les médecins peuvent contenir :

- antécédents psychiatriques

- maladies chroniques

- traitements

- mentions sensibles

Et ces données sont exploitables pour :

- chantage

- phishing hyper personnalisé

- discrimination assurance

- usurpation identité médicale

🧠 Analyse technique des failles probables

🧩 1) Authentification : le point d’entrée “facile” (comptes médecins)

Le communiqué parle clairement de “comptes médecins” et de “requêtes applicatives” anormales.

Ça colle à 3 scénarios très fréquents en SaaS :

- Phishing (portail de connexion cloné / fausse alerte)

- Password reuse (mot de passe réutilisé ailleurs → stuffing)

- Absence de MFA obligatoire (ou MFA contournable via session/token)

➡️ Faille probable : MFA non imposé pour tous les comptes, ou activable “au choix”, ou limité à certains profils.

✅ Mesure attendue : MFA obligatoire + durcissement des sessions (voir §2).

🧷 2) Sessions & tokens : si tu voles la session, tu voles la porte

Même avec MFA, beaucoup de plateformes SaaS tombent sur :

- vol de cookie/session (poste du médecin compromis, extension navigateur, malware, etc.)

- tokens trop longs à expirer

- pas de rotation / pas de révocation globale quand comportement anormal détecté

➡️ Faille probable : sessions persistantes + manque de “step-up auth” (redemander un facteur pour actions sensibles : export, accès massif, téléchargement).

✅ Mesure attendue : expiration courte, rotation, binding device, re-auth obligatoire pour export.

🧱 3) Autorisations : le vrai sujet, c’est l’“accès en masse”

Même si l’attaque est “juste” une compromission de comptes, l’ampleur (jusqu’à 11–15M selon plusieurs médias) suppose que :

- soit chaque compte permettait d’exporter énormément

- soit les attaquants ont pivoté sur plusieurs comptes

- soit l’architecture multi-tenant a une isolation insuffisante

Cegedim confirme : 3 800 médecins, 1 500 concernés par l’attaque, et extraction sur le parc MLM.

➡️ Failles probables (une ou plusieurs) :

- RBAC trop permissif (un médecin peut exporter trop large, trop vite, trop souvent)

- ABAC insuffisant (règles contextuelles : volume, horaire, géoloc, device, ancienneté session)

- défauts de scoping côté API (un paramètre patient/cabinet mal vérifié → fuite cross-tenant)

✅ Mesure attendue : “deny by default”, scoping strict côté API, politiques contextuelles sur actions massives.

🚦 4) API / exports : pas de garde-fous volumétriques = siphonnage “légal”

Le communiqué parle de “requêtes applicatives” anormales.

Traduction technique fréquente : pas forcément un exploit “0-day”, mais :

- appels API répétés

- exports paginés

- scraping de endpoints “légitimes”

➡️ Faille probable : rate limiting insuffisant (par IP, par compte, par action sensible) + absence de quotas (ex : max X exports/jour, max Y lignes/export).

✅ Mesure attendue :

- quotas par compte/cabinet

- throttling dynamique (si anomalie → ralentir / bloquer)

- watermarks & surveillance des “bulk reads”

👁️ 5) Détection : l’alerte a existé… mais trop tard / pas assez “bloquante”

Cegedim dit avoir identifié un comportement anormal fin 2025 et “circonscrit” l’incident, avec notifications et plainte.

Mais si une base finit en vente et circule, ça veut dire que l’exfiltration a eu le temps de se faire avant le blocage.

➡️ Faille probable : monitoring sans “automated response”.

- alertes SIEM/Logs ≠ blocage

- pas d’UEBA (User & Entity Behavior Analytics) efficace

- pas de playbook SOAR “export massif → revoke sessions + lock account + force reset”

✅ Mesure attendue : détection + réaction automatisée sur signaux forts (export massif, nouvelles IP/ASN, horaires, patterns).

🧨 6) Le piège des “champs libres” : tu crois stocker de l’administratif, tu stockes du médical

Cegedim affirme que les données viennent du dossier administratif (nom, prénom, sexe, date de naissance, coordonnées) et “commentaire administratif en texte libre”, lequel a pu contenir “pour un nombre très limité” des annotations sensibles.

C’est un grand classique : le champ “commentaire” devient une poubelle à secrets.

➡️ Faille probable : absence de gouvernance de la donnée :

- pas de classification

- pas de masquage

- pas de détection de contenu sensible (DLP sémantique)

- pas de séparation “administratif” / “médical” au niveau des exports

✅ Mesure attendue :

- champs structurés + contrôlés

- interdiction / limitation de texte libre pour certains écrans

- scan automatique (regex + NLP) sur contenu sensible

- masquage dans les exports (minimisation)

🧯 7) Segmentation & chiffrement : pas un bouclier contre un compte légitime

Même si tout est chiffré “au repos”, si un compte a le droit de lire/exporter, le chiffrement ne protège pas contre :

- un utilisateur compromis

- une extraction via API autorisée

➡️ Faille probable : confiance excessive dans les contrôles “infrastructure” plutôt que “business logic”.

✅ Mesure attendue : sécurité centrée sur l’action (export/lecture massive) + sur l’identité.

🧱 8) Ce que cette affaire suggère sur l’architecture SaaS (sans fantasmer)

En lisant les éléments publics, la trajectoire ressemble moins à un “hack de datacenter” qu’à :

- une compromission de comptes

- une capacité d’extraction trop permissive

- des garde-fous insuffisants sur exports

- un risque structurel lié aux champs libres

Le Monde et d’autres insistent sur le flou restant quant à l’ampleur exacte et la nature précise des données, et sur le fait que c’est bien un logiciel médecins (MLM) visé.

✅ “Quick wins” techniques qu’un SaaS santé devrait déployer (et que tu peux citer)

- MFA obligatoire + step-up auth pour export

- Lock/revoke sessions automatique sur anomalie

- Quotas stricts (lignes/jour, exports/jour) + rate limiting multi-dimension

- Scoping API béton (tests anti-cross-tenant)

- UEBA sur profils médecins (horaires, IP/ASN, patterns)

- DLP sur champs libres + minimisation des exports

- Journalisation immuable + alertes corrélées + SOAR

🏗️ L’écosystème Cegedim : une surface d’attaque tentaculaire

Avant de parler faille, il faut comprendre l’ampleur du périmètre applicatif.

Cegedim n’est pas “un éditeur de logiciel médical”.

C’est une infrastructure numérique majeure du système de santé français.

Et voici ce que ça signifie concrètement.

🩺 1️⃣ Professionnels de santé libéraux : le cœur du système

🧑⚕️ Logiciels cabinets & médecins

- Maiia Médecin (agenda, téléconsult, IA gériatrique)

- monLogicielMedical (MLM) – full web

- Crossway / JFSE / Galaxie

- MédiClick

- Médimust

- Maiia Gestion

- Simply Vitale

- Série 4000

- Base Claude Bernard (référence nationale prescription)

👉 Traduction technique :

On parle ici :

- de gestion de dossiers patients

- de prescriptions

- de données médicales

- de téléconsultation

- d’annotations cliniques

- de feuilles de soins

- de données Ségur

⚠️ Donc :

Une compromission d’identifiants sur un module peut avoir des effets indirects sur :

- prescription

- historique

- flux SESAM-Vitale

- télétransmission

💊 2️⃣ Pharmaciens : Smart Rx

Smart Rx est l’un des logiciels d’officine les plus déployés en France.

Il gère :

- stocks médicaments

- ventes

- ordonnances

- télétransmissions

- flux tiers payant

Imagine maintenant un attaquant qui comprend l’écosystème.

Même si l’attaque actuelle concerne MLM :

- les identités patients circulent

- les parcours de soins sont traçables

- les médicaments sont corrélables

Le risque n’est plus seulement RGPD.

Il devient stratégique.

🧑💻 3️⃣ Patients : Maiia

Maiia n’est pas un petit service annexe.

C’est :

- prise de rendez-vous en ligne

- téléconsultation

- documents santé

- infos médicaments

Donc :

- données personnelles

- habitudes médicales

- praticiens consultés

- historique de RDV

Si un attaquant comprend l’architecture multi-applications :

👉 Le risque n’est pas seulement la fuite.

👉 Le risque est la cartographie comportementale.

🧪 4️⃣ Cegedim Health Data : Real World Data

Là, on change d’échelle.

Cegedim Health Data exploite :

- GERS

- Clinityx

- THIN

- bases RWD

- données d’études

- données pharma

On entre dans :

- analyse populationnelle

- recherche

- industrie

- intelligence de marché

Même si ces environnements sont segmentés, le groupe partage :

- compétences

- infra

- briques cloud

- architecture réseau

Et ça, c’est une surface d’attaque.

🏥 5️⃣ Assureurs & mutuelles : Cegedim Activ

- gestion contrats

- remboursements

- anti-fraude

- portails assurés

Donc :

- données santé

- données financières

- données identité

- IBAN

- historiques de remboursement

On arrive ici à un point critique :

Si un attaquant obtient :

- identité

- date de naissance

- coordonnées

Il peut :

- cibler l’assurance

- cibler la mutuelle

- cibler le pharmacien

- cibler le cabinet

On entre dans l’écosystème complet.

☁️ 6️⃣ cegedim.cloud – Hébergement HDS

HDS = Hébergement Données de Santé.

Ce point est essentiel.

Cela signifie :

- mutualisation d’infrastructures

- architecture cloud

- multi-tenancy

- environnements segmentés logiquement

Et donc :

La sécurité repose sur :

- isolation logique

- contrôle d’accès applicatif

- segmentation réseau

- supervision comportementale

🔥 Ce que ça change dans l’analyse technique

L’attaque MLM ne doit pas être vue isolément.

Quand une entreprise :

- héberge

- développe

- opère

- analyse

- commercialise

- interconnecte

👉 Elle devient un écosystème critique national.

La surface d’attaque devient :

- Authentification centralisée ?

- SSO commun ?

- IAM mutualisé ?

- Infrastructure partagée ?

- API transverses ?

- Connecteurs internes ?

Même sans compromission cross-applicative,

la simple interconnexion multiplie le risque.

🎯 Les risques systémiques

1️⃣ Effet domino

Si :

- un compte médecin est compromis

- l’export est possible

- la volumétrie n’est pas contrôlée

Alors :

- fuite massive

- agrégation nationale

- revente data santé française

2️⃣ Intelligence hostile

Une base de 11 à 15 millions :

Ce n’est plus un leak.

C’est :

- une base stratégique

- un outil de chantage

- un outil d’influence

- un outil de profiling politique

- un outil de ciblage industriel

3️⃣ Confiance dans l’écosystème santé

Cegedim est partout :

- cabinet

- officine

- RDV

- téléconsult

- data pharma

- mutuelles

Une fuite fragilise la confiance globale.

Même si les autres briques ne sont pas touchées.

🛡️ Architecture SaaS : le vrai défi

Quand un groupe opère autant de briques :

La sécurité ne peut pas être :

- “application par application”

Elle doit être :

- IAM centralisé ultra strict

- MFA obligatoire partout

- Zero Trust

- segmentation forte

- monitoring cross-plateforme

- détection comportementale avancée

- DLP sur champs libres

- quotas stricts exports