Le piratage présumé de la Union nationale du sport scolaire (UNSS) marque une nouvelle étape inquiétante dans la crise cyber qui frappe les institutions françaises. Selon les informations en circulation sur des forums spécialisés, 65 Go de données incluant plus de 1 557 000 photos de mineurs seraient actuellement proposées à la vente par un groupe se faisant appeler DumpSec.

Au-delà du chiffre spectaculaire, cette fuite potentielle expose des données personnelles extrêmement sensibles : noms, prénoms, dates de naissance, classes, établissements scolaires, adresses complètes, assureurs, et liens directs vers les photographies d’élèves de collèges et lycées.

Nous ne sommes plus face à un simple incident informatique.

Nous parlons d’une exposition massive de mineurs à des risques réels et durables.

🧨 Une fuite qui dépasse le cadre “cyber”

On a longtemps relativisé les fuites dans les collectivités :

“Ce ne sont que des données administratives.”

Sauf qu’ici, il ne s’agit pas d’un tableau Excel oublié sur un FTP.

Il s’agirait d’un corpus structuré contenant :

- Identité complète

- Données scolaires précises

- Géolocalisation indirecte (via établissement + adresse)

- Photographies identifiables

Autrement dit : un kit clé en main pour l’ingénierie sociale ciblée sur mineurs.

Et quand on parle de mineurs, la gravité change d’échelle.

🧠 Analyse technique probable du scénario d’intrusion

⚠️ À ce stade, les informations publiques ne détaillent pas le vecteur exact d’attaque. Mais au regard des incidents similaires touchant des organismes publics français ces dernières années, plusieurs hypothèses techniques sont crédibles.

1️⃣ Application web vulnérable

La piste la plus probable :

- CMS ou application métier non patchée

- Injection SQL

- Exploit d’une CVE connue mais non corrigée

- Authentification faible ou absence de MFA

Les plateformes de gestion scolaire sont souvent développées en interne ou via des prestataires historiques, avec :

- Dette technique

- Absence de revue de code

- Journalisation insuffisante

Un simple endpoint mal protégé peut suffire à exfiltrer une base complète.

2️⃣ Compromission d’un compte administrateur

Autre scénario fréquent :

- Campagne de phishing ciblant un personnel administratif

- Réutilisation de mot de passe

- Absence de MFA

- Accès VPN compromis

Une fois connecté avec des droits élevés, l’attaquant peut :

- Accéder aux exports

- Télécharger les bases

- Extraire les répertoires d’images

- Compresser le tout

65 Go, ce n’est pas gigantesque à l’échelle actuelle.

Cela peut s’exfiltrer en quelques heures sans mécanisme de détection comportementale.

3️⃣ Sauvegarde exposée

Le classique français :

- Backup laissé accessible sur un serveur NAS

- Accès SMB ou FTP ouvert

- Bucket S3 mal configuré

Dans ce cas, il n’y a même pas “attaque”.

Il y a juste découverte opportuniste.

Et statistiquement, ce scénario est malheureusement très plausible.

🔥 Pourquoi cette fuite est particulièrement dangereuse

🎯 1. Exploitation criminelle spécialisée

Des photos classées par âge, sexe et établissement ont une valeur sur certains forums underground.

Il ne faut pas minimiser cette réalité.

Une base indexée de mineurs constitue un actif exploitable pour :

- Réseaux pédocriminels

- Collecte OSINT malveillante

- Grooming ciblé

🧬 2. Usurpation d’identité à long terme

Un enfant de 12 ans exposé aujourd’hui :

- Ne surveille pas son identité numérique

- N’a pas de protection crédit

- Ne détectera pas une fraude avant des années

Ces données peuvent être réutilisées dans 5 ou 10 ans.

C’est une bombe à retardement numérique.

📍 3. Risque physique indirect

La combinaison :

- Photo

- Classe

- Établissement

- Adresse

Permet de construire un profil localisé.

Même si le risque reste marginal statistiquement, il devient techniquement possible.

Et cela suffit à rendre la situation inacceptable.

🤡 Encore une “surprise” ?

Soyons lucides.

Depuis 3 ans :

- Hôpitaux

- Collectivités

- Universités

- Ministères

- Associations publiques

Tout y passe.

Et à chaque fois, le même discours :

“Nous prenons la cybersécurité très au sérieux.”

Mais :

- MFA absent

- Segmentation inexistante

- PRA théorique

- Logs non monitorés

La cybersécurité des données scolaires reste sous-classée dans la hiérarchie des priorités budgétaires.

Résultat : les attaquants, eux, classent ces bases comme hautement rentables.

🛡️ Encadré pratique

👨👩👧👦 Que faire si votre enfant est concerné ?

1️⃣ Surveillez les tentatives d’ingénierie sociale

- Appels mentionnant précisément l’école

- Emails personnalisés

- Messages sur réseaux sociaux évoquant la classe

2️⃣ Sensibilisez votre enfant

- Ne pas accepter de demandes d’inconnus

- Ne pas partager d’informations scolaires en ligne

- Signaler toute interaction suspecte

3️⃣ Vérifiez la communication officielle

- L’établissement doit notifier les familles

- Une déclaration à la CNIL est obligatoire

- Un point de contact doit être mis en place

4️⃣ Conservez les preuves

En cas de tentative d’escroquerie ciblée, capturez :

- Emails

- Numéros d’appel

- Messages

Et signalez-les aux autorités compétentes.

🧊 Ce que les institutions devraient faire immédiatement

Si la fuite est confirmée :

- Audit SSI indépendant

- Forensic complet

- Rotation de tous les accès administrateurs

- Mise en place immédiate du MFA

- Segmentation réseau stricte

- Chiffrement au repos des bases images

Et surtout :

👉 Transparence totale.

Parce que le problème n’est plus seulement technique.

Il est systémique.

🧭 La cybersécurité des mineurs n’est pas une option

On peut encore débattre des budgets IT, des arbitrages, des priorités.

Mais lorsqu’un million et demi de photos de mineurs circulent potentiellement sur des forums criminels, la discussion change de nature.

La cybersécurité scolaire n’est pas un “module optionnel”.

C’est un impératif national.

Et tant que les données éducatives seront traitées comme des bases secondaires, elles resteront des cibles de premier choix.

La question n’est plus :

“Comment est-ce possible ?”

La vraie question devient :

“Quand décidera-t-on enfin que la protection numérique des enfants est stratégique ?”

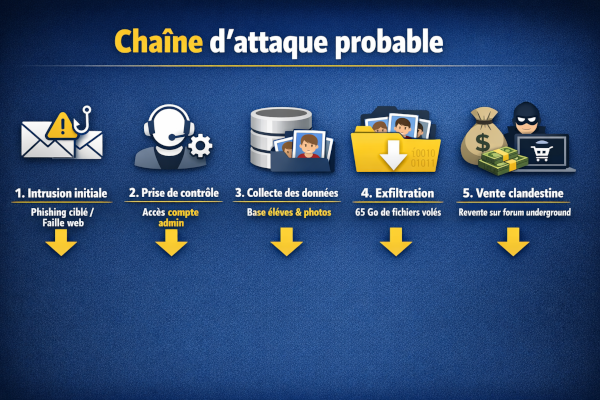

🧩📉 Chaîne d’attaque probable (Scénario type)

🟢 1️⃣ Point d’entrée — La petite faille qui coûte 65 Go

Vecteurs plausibles :

- Phishing ciblé sur personnel administratif

- Mot de passe réutilisé

- Application web non patchée

- Sauvegarde exposée sur Internet

🎯 Objectif attaquant : obtenir un premier accès valide.

À ce stade, l’attaque est souvent banale.

Rien de hollywoodien. Juste une opportunité.

🟡 2️⃣ Élévation de privilèges — “Tiens, j’ai plus de droits que prévu”

Une fois dans le SI :

- Recherche d’identifiants stockés en clair

- Dump mémoire

- Exploration Active Directory

- Rebond via serveur applicatif

Si la segmentation réseau est faible, l’attaquant peut naviguer latéralement.

🎯 Objectif : atteindre les serveurs contenant bases et photos.

🟠 3️⃣ Découverte des données sensibles

Sur un SI scolaire typique :

- Base SQL élèves

- Répertoire images structuré par année/classe

- Exports CSV réguliers

- Sauvegardes compressées

Souvent :

- Pas de chiffrement au repos

- Pas de DLP

- Logs peu surveillés

🎯 Objectif : identifier le gisement exploitable.

🔴 4️⃣ Exfiltration — 65 Go qui partent sans bruit

Techniques classiques :

- Compression en archives fractionnées

- Exfiltration chiffrée HTTPS

- Tunnel DNS

- Dépôt sur serveur intermédiaire

Sans solution EDR / NDR ou monitoring sortant,

65 Go peuvent sortir… tranquillement.

🎯 Objectif : récupérer la donnée avant toute détection.

🟣 5️⃣ Monétisation — Le marché noir des bases “propres”

Une base structurée avec :

- Photos indexées

- Données nominatives

- Classement par établissement

Devient un produit premium sur certains forums.

Les acheteurs peuvent être :

- Escrocs spécialisés

- Collecteurs OSINT malveillants

- Réseaux criminels organisés

🧠 Ce que révèle cette chaîne d’attaque

Ce type d’incident n’est pas dû à une “super IA russe”.

Il repose souvent sur :

- ❌ Absence de MFA

- ❌ Manque de segmentation

- ❌ Supervision insuffisante

- ❌ Gouvernance SSI sous-dimensionnée

En clair :

une combinaison de dette technique et de sous-priorisation budgétaire.