La fuite massive à la Fédération Française de Karaté fait actuellement vibrer les forums cyber et les timelines : 2,7 millions de lignes exposées et 34 ans de données historiques, datant prétendument de 1991, seraient dans la nature — un sacré “ippon” dans l’art du fiasco numérique. Oui, tu as bien lu : 34 ans de données censées être… protégées.

🧠 Introduction — L’attaque qui met K.O. la cybersécurité fédérale

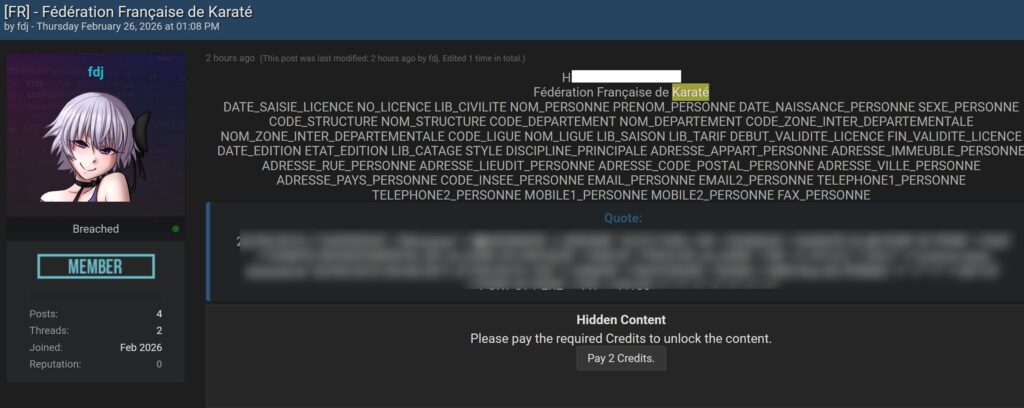

Alors que certains peinent encore à combler leurs : « motdepasse123 », voilà que la fuite massive à la Fédération Française de Karaté s’impose comme l’un des incidents les plus grotesques de l’année. Avec 2,7 millions de lignes de données personnelles revendiquées par un pirate — incluant identités complètes, dates de naissance, adresses postales, e-mails et numéros de téléphone — c’est toute une discipline sportive qui reçoit un coup de pied dans la cervelle informatique. Et la cerise sur le tatami ? Des données historiques remontant, soi-disant, jusqu’en 1991, comme si les licences papier des années 90 avaient décidé de se numériser toutes seules dans un cloud ouvert.

📌 🧪 Ce qu’on sait vraiment (et ce qui reste du storytelling)

Commençons par démêler le vrai du fantasme cyber :

- 🤥 Revendiquer une fuite de 2,7 M de lignes, ok — ça se voit sur les forums de hacking.

- 📁 Données sensibles complètes ? Possible — noms, adresses, e-mails, téléphones apparaissent dans des captures partagées.

- 📆 34 ans de données historiques ? Là, on passe du WTF à la science-fiction : aucune autorité, aucun CERT, aucune publication officielle ne confirme que des fichiers datés de 1991 ont réellement été exposés. C’est l’allégation ultime, digne d’un bon blockbuster, mais pas encore d’un rapport d’incident validé.

Bref : entre la communication agressive du pirate qui cherche des projecteurs et la réalité technique, il est urgent de botter en touche… mais sans perdre le ballon.

😱 🥋 2,7 millions de lignes, ou “comment ruiner une réputation en un seul dump”

On l’a vu mille fois dans les slides PowerPoint des conférences cyber : une fuite de données, ça ne pardonne pas. Mais là… 2,7 millions de lignes, c’est pas une fuite, c’est une inondation.

👉 Imagine les dizaines de milliers d’adhérents licenciés de la FFK : leurs données personnelles se baladant librement sur des serveurs de hackers, en vente, en téléchargement. Tu veux faire du phishing ciblé ? Voilà ton catalogue téléphonique. Tu veux usurper une identité ? Bingo.

Ce qui est encore plus savoureux (si l’on peut dire) : certaines personnes touchées pourraient ne même plus être licenciées depuis des lustres — mais leurs données, elles, font toujours partie du lot. Si ton e-mail datant de 1995 est dans le dump, félicitations : bienvenue dans le cybercabinet de curiosités.

⚠️ 🎯 Un incident ou un pattern inquiétant ?

This is where it hurts.

Ce n’est pas le premier incident impliquant une fédération sportive française. Le pattern commence à ressembler à un truc qui pique sérieusement : plusieurs disciplines touchées, revendications publiques, aucune communication claire des fédérations concernées… et surtout, ce silence pesant qui laisse place à plus de rumeurs que de faits vérifiés.

Et pendant ce temps, on continue d’entendre des trucs du genre :

« Ah mais on va enquêter, on va analyser… »

Traduction : on met une note de frais, on attend deux semaines, et on espère que ça disparaît comme un judoka maladroit.

🔍 📉 Ce que cet incident révèle (et ce qu’on ne dit pas assez)

✅ 1. Une gouffre de maturité en cybersécurité

On peut aimer le karaté et maîtriser l’art du randori, mais maîtriser l’art de sécuriser un SI, apparemment, c’est une autre affaire.

✅ 2. Une absence de communication transparente

Quand un incident majeur pointe le bout de son nez, l’industrie attend une réaction claire, des faits, des engagements. Pas des silences radio, ni des tweets sibyllins.

✅ 3. Une nécessité d’accompagnement externe

Cybermalveillance.gouv.fr, CNIL, CERT-FR existent pour une raison : pas pour être ignorés, mais pour éviter que 34 ans de données ne tombent dans la nature comme une ceinture noire oubliée dans le vestiaire.

🛡️ 📢 Recommandations — parce que “ça aurait pu être évité”

Voici ce que toute structure associative ou fédération devrait faire hier :

💡 Audit de sécurité immédiat

Parce que “on a rien à cacher” ne protège jamais rien.

💡 Segmentation des accès et MFA partout

Si ton système est un dojo, le MFA est ta garde.

💡 Formation basique des admins et responsables IT

Ça inclut plus que “change ton mot de passe tous les 90 jours”.

💡 Plan de réponse à incident clair

Et surtout public : partenaires, membres, CNIL – tout le monde doit savoir ce qui a été compromis et ce qui est fait pour y répondre.

🏁 Verdict — Un “ippon” pour l’adversaire, un avertissement pour tous

La fuite massive à la Fédération Française de Karaté n’est pas juste une histoire de données. C’est une leçon de cybersécurité pour tous ceux qui pensent que “ça n’arrive qu’aux autres”.

Un tel incident, avec 2,7 millions de lignes et des allégations de 34 ans de données historiques, devrait être l’occasion d’un électrochoc, pas d’un haussement d’épaules.

Alors oui, on peut rire jaune de certaines communications, on peut moquer la non-communication, mais au fond, ce sont des vies numériques qui se baladent dans la nature — et ça, ce n’est ni drôle, ni acceptable.

🧩 🔎 “Ce n’est qu’une fédération sportive…” — Vraiment ?

À chaque fuite touchant une fédération sportive, on entend la même petite musique :

“Bon… ce n’est pas un OIV.”

“Ce ne sont pas des données stratégiques.”

“Ce n’est pas la Défense nationale.”

Ah. Donc on respire ?

Non.

Parce qu’on oublie un détail absolument fondamental : la donnée personnelle est une porte d’entrée, pas une finalité.

Une base contenant :

- Nom + prénom

- Date de naissance

- Adresse postale complète

- Téléphone

Ce n’est pas “anodin”.

C’est une base OSINT prête à l’emploi.

Avec un peu de recherche ouverte (LinkedIn, registres publics, presse locale, sociétés.com, publications d’événements), on peut très rapidement :

- Identifier la profession

- Identifier la société

- Estimer le niveau de revenus

- Déterminer l’environnement familial

- Cartographier les habitudes

Et là, on change de dimension.

🏠 💸 Du phishing… au cambriolage ciblé

On parle beaucoup de phishing et d’usurpation d’identité.

Mais il y a pire.

Une base d’adhérents d’une fédération comme le golf, l’équitation ou le karaté — disciplines où les cotisations et l’équipement ne sont pas exactement low-cost — peut inclure :

- Des dirigeants d’entreprise

- Des membres de COMEX

- Des cadres du CAC40

- Des professions libérales à haut revenu

La Fédération de Golf, par exemple, regroupe historiquement de nombreux profils dirigeants et cadres supérieurs. Ce n’est un secret pour personne.

Et si un acteur malveillant recoupe :

- Adresse postale

- Statut professionnel (via LinkedIn)

- Niveau social estimé

- Publications réseaux sociaux (vacances, déplacements…)

On ne parle plus seulement de spam.

On parle de :

- Cambriolages ciblés

- Extorsion

- Chantage

- Repérage physique

Et là, subitement, la “petite fuite associative” devient une base d’intelligence criminelle.

🧠 🎯 La vraie erreur d’analyse

La gravité d’une fuite ne dépend pas du statut OIV de l’organisation.

Elle dépend :

- De la qualité des données exposées

- De leur ancienneté

- De leur croisement possible

- De la valeur sociale des profils concernés

Une base de licenciés sur 34 ans (si l’allégation se confirme) représente :

- Plusieurs générations

- Des adresses historiques

- Des trajectoires professionnelles complètes

C’est un trésor pour qui sait faire du profiling.

Et en 2026, le profiling, c’est industriel.

📉 Le faux sentiment de sécurité

Le problème, ce n’est pas seulement la fuite.

C’est la banalisation.

“Ce n’est qu’une fédération.”

“Ce n’est pas stratégique.”

“Ce n’est pas sensible.”

Si.

C’est sensible parce que :

👉 Les individus sont sensibles.

👉 Les domiciles sont sensibles.

👉 Les habitudes sont sensibles.

La donnée personnelle n’est jamais anodine quand elle est exploitable.