🧨 Contexte : six géants pris la main dans le sac

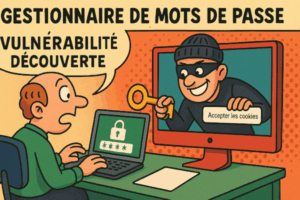

C’est officiel : six des gestionnaires de mots de passe les plus utilisés au monde viennent d’être épinglés pour une vulnérabilité aussi vieille que sournoise : le clickjacking.

Le chercheur Marek Tóth, lors de la conférence DEF CON 33, a mis à jour un problème qui traînait dans les extensions depuis belle lurette : un site piégé peut superposer des éléments invisibles et vous faire cliquer… exactement là où il ne faut pas. Résultat : vos identifiants, vos codes 2FA et même vos cartes bancaires s’envolent comme des confettis 🎉.

Socket Security a confirmé les failles et tenté d’alerter les éditeurs. Mais comme souvent, les réponses oscillent entre le « ce n’est pas vraiment un problème » et le « circulez, y’a rien à voir ».

🕳️ Comment marche le piège ?

Imaginez un site web malveillant (ou pire, un site légitime compromis).

Il place une interface invisible au-dessus de son contenu. Vous pensez cliquer sur un bouton « Accepter les cookies » 🍪, et hop : en réalité vous autorisez votre gestionnaire à auto-remplir votre login et mot de passe.

- ✅ L’attaquant récupère vos identifiants

- ✅ Vos TOTP (codes 2FA)

- ✅ Vos passkeys flambant neuves

- ✅ Vos infos bancaires 💳

Bref, le coffre-fort qui devait vous protéger s’ouvre comme une boîte de conserve à qui sait forcer la languette.

📉 Les coupables : palmarès des passoires numériques

Les gestionnaires vulnérables testés au 19 août 2025 :

- 🔑 Bitwarden (version 2025.7.0)

- 🧩 1Password (8.11.4.27)

- 🕶️ LastPass (4.146.3)

- 📦 Enpass (6.11.6)

- 🌀 LogMeOnce (7.12.4)

- 🍏 iCloud Passwords (3.1.25)

Tous dans leur dernière version, tous vulnérables, et aucun correctif publié à ce jour. Et dire que ce sont ceux censés nous vendre la « sécurité ultime »…

🤡 La réaction des éditeurs : « Pas grave, dormez tranquilles »

- Bitwarden, Enpass, iCloud Passwords, LogMeOnce : silence radio ou promesses vagues.

- 1Password & LastPass : réponse lunaire 🌙 → « merci de l’info, mais c’est juste à titre informatif, rien d’urgent ».

Rappelons quand même que LastPass a déjà fait la une en 2022 pour une fuite massive de coffres chiffrés… On pourrait croire qu’ils auraient appris à prendre la sécurité au sérieux. Mais non : visiblement, on préfère le marketing « zéro-tracas » à la correction de failles critiques.

🛡️ Que faire en attendant ?

En l’absence de patch (merci les éditeurs 😒), voici les recommandations :

- ⚠️ Désactiver l’auto-remplissage automatique. Activez l’option « remplir uniquement sur clic » : ça ajoute un clic, mais ça évite de transformer votre gestionnaire en robinet percé.

- 🌐 Éviter les sites douteux : si vous tombez sur un sous-domaine obscur ou un site qui pue l’XSS, fuyez.

- 📢 Mettre la pression sur les éditeurs : rappelez-leur que la sécurité, ce n’est pas un nice-to-have, c’est leur raison d’être.

📣 Ce qu’en dit la communauté

Sur Reddit, certains utilisateurs relativisent :

« Ce n’est pas une vulnérabilité de 1Password, mais des sites web. »

D’autres, plus lucides, rétorquent :

« Nope. C’est une vulnérabilité des deux. »

Et oui, quand votre outil censé protéger vos secrets se laisse avoir par une iframe invisible, il y a quand même matière à rougir.

🧾 Verdict SecuSlice

👉 Un gestionnaire de mots de passe doit être infaillible sur les bases : empêcher qu’un clic bidon fasse fuiter vos identifiants. Si les éditeurs n’arrivent pas à patcher rapidement une attaque connue et documentée depuis plus de dix ans, il y a de quoi s’interroger sérieusement.

👉 Pour l’instant, la meilleure défense, c’est l’utilisateur qui coupe l’autofill. Autrement dit : vous payez un abonnement premium, et la vraie sécurité, c’est vous qui devez la bricoler manuellement. On a vu plus rassurant.

🚀 Conclusion

Les gestionnaires de mots de passe devraient être vos coffres-forts numériques blindés. En réalité, certains ressemblent plutôt à des casques de scooter en carton : ça fait illusion, mais au premier choc, tout s’effondre.

Tant que les éditeurs continueront à traiter les vulnérabilités comme des notes de service sans importance, les attaquants se régaleront. Et vous, utilisateurs, devrez rester vigilants.

Car en cybersécurité, une règle ne change jamais :

si vous dormez, vos identifiants, eux, voyagent. 🛌➡️💸