61 MILLIONS DE FICHES EN JEU. SILENCE RADIO.

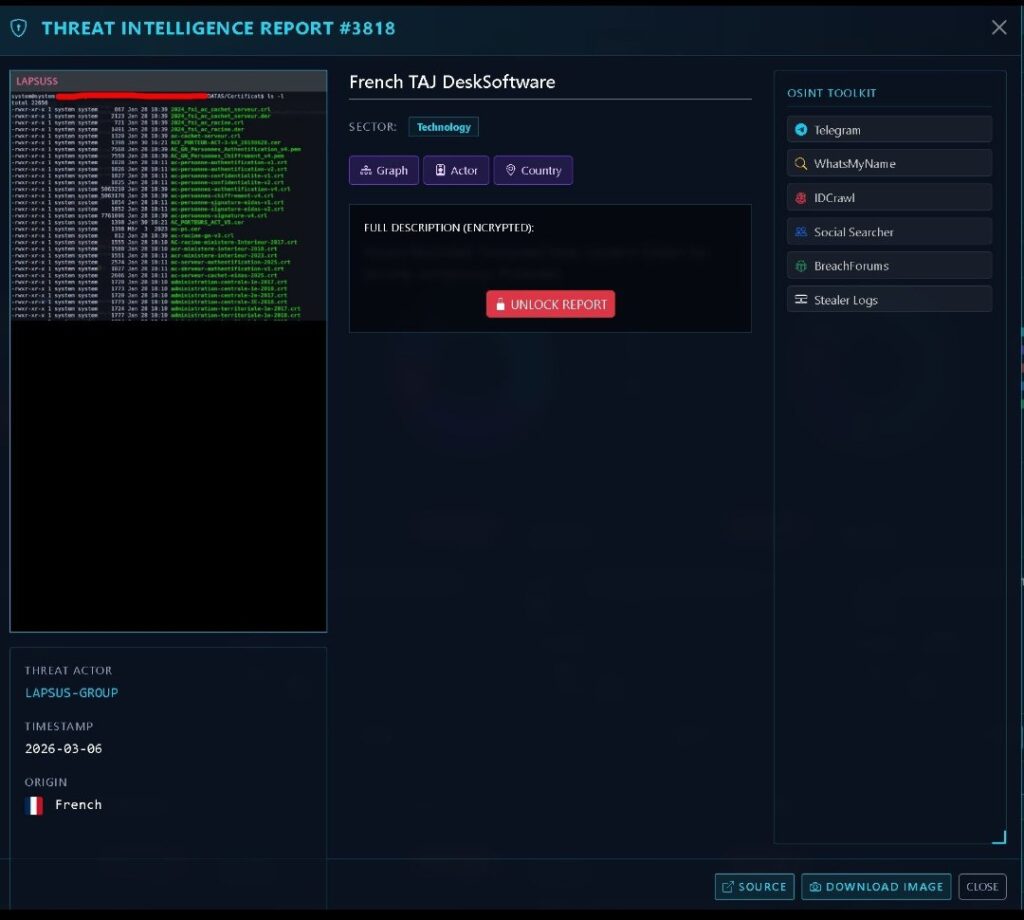

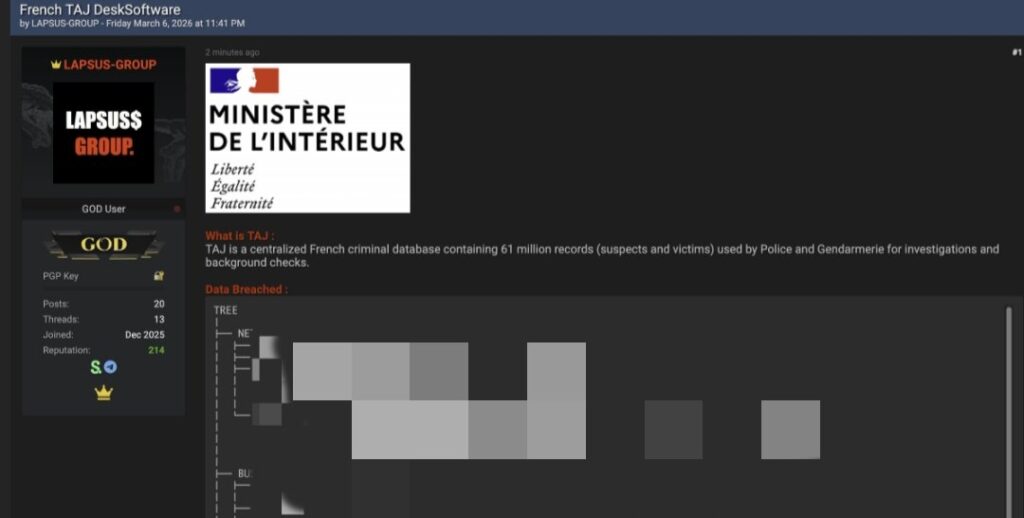

Le 6 mars 2026, le groupe LAPSUS$ revendique la mise en vente d’une image système liée au TAJ (Traitement des Antécédents Judiciaires), l’un des fichiers les plus sensibles du Ministère de l’Intérieur.

Oui, vous avez bien lu.

Le TAJ, utilisé quotidiennement par la Police nationale et la Gendarmerie nationale, centralise environ 61 millions de fiches : suspects, victimes, témoins, enquêtes en cours, antécédents judiciaires.

Et pendant que certains débattent encore de souveraineté numérique autour d’un café, une image système de 4 Go circulerait sur des forums spécialisés.

Mais tout va bien. Apparemment.

🗂️ Le TAJ : la mémoire judiciaire de la France

Le TAJ n’est pas un simple fichier Excel mal protégé.

C’est le socle opérationnel des forces de l’ordre françaises. Il contient :

- Les antécédents judiciaires

- Les enquêtes en cours

- Les liens entre individus

- Des informations sur des victimes et témoins

- Des éléments de procédures sensibles

En clair : c’est la cartographie judiciaire du pays.

Et si les revendications sont exactes, nous ne parlons pas d’un simple vol de données, mais d’un kit complet de reconstitution d’environnement interne.

💣 Ce que LAPSUS$ prétend détenir

Selon les informations publiées sur des forums underground, le pack vendu contiendrait :

- Certificats de sécurité

- Profils VPN Cisco AnyConnect

- Outils d’authentification interne

- Logiciels métiers (dont CHEOPS NG)

- Modules de reporting

- Outils d’interrogation des registres civils

- Firmwares et outils smartphones professionnels (Samsung XCover 4 – Android 9)

- Utilitaires Odin3

- APK mobiles internes

- Logs de diagnostic

- Archives opérationnelles (dont des CA3 2025)

- Configurations complètes permettant de reproduire un poste de travail

Autrement dit :

Ce n’est pas juste une fuite.

C’est un environnement clonable.

🧨 Pourquoi c’est potentiellement catastrophique

Si ces éléments sont authentiques, les risques dépassent la simple divulgation de données :

🔥 Falsification de preuves

Un environnement cloné permettrait de simuler un poste légitime.

Altérer une procédure. Modifier un dossier. Injecter ou supprimer un élément.

🧾 Effacement d’antécédents

Un acteur malveillant pourrait tenter de manipuler des fiches judiciaires.

Dans certains contextes, cela peut avoir des implications judiciaires explosives.

🎭 Usurpation d’identité d’officiers

Certificats + VPN + configuration poste = capacité potentielle à se faire passer pour un agent.

💰 Chantage

61 millions de fiches.

Parmi elles : victimes, témoins protégés, dossiers sensibles.

Vous voyez le tableau ?

🧠 LAPSUS$ : amateurs bruyants ou machine bien rodée ?

Le groupe LAPSUS$ n’est pas nouveau. D’ailleurs on en parlait récemment : Piratage d’Eiffage par LAPSUS$ : fuite de données massive, vulnérabilité exploitée et risque systémique pour les grands groupes français

Depuis 2022, il a revendiqué des intrusions chez :

- Microsoft

- NVIDIA

- Okta

Leur spécialité ?

Le vol d’identifiants, l’ingénierie sociale, la compromission d’accès légitimes et la revente rapide.

En France, les récentes revendications incluent :

- Ministère de l’Agriculture (61 Go publiés – mars 2026)

- Eiffage (175 942 enregistrements – février 2026)

Et désormais : le TAJ.

Leur crédo semble clair :

attaquer les institutions de l’État.

🏛️ Souveraineté numérique : on en parle ou pas ?

Depuis des années, nous débattons de :

- Cloud souverain

- SecNumCloud

- NIS2

- Résilience numérique

- Protection des infrastructures critiques

Mais si des certificats VPN et des images systèmes circulent librement, il faut se poser une question simple :

Le problème est-il technologique… ou organisationnel ?

- MFA généralisé ?

- Rotation des certificats ?

- Gestion des postes durcis ?

- Segmentation réseau stricte ?

- Journalisation centralisée + détection comportementale ?

- Bastionnement des accès ?

Ou bien avons-nous encore des accès persistants dormants, des comptes techniques mal surveillés, et des postes internes clonables ?

La question mérite d’être posée.

🧯 Le vrai risque : la compromission silencieuse

Le plus inquiétant n’est pas la revendication.

C’est la possibilité d’un accès discret et prolongé.

Une compromission d’environnement métier ne sert pas uniquement à voler.

Elle sert à :

- Observer

- Comprendre les workflows internes

- Identifier les maillons faibles

- Reproduire des comportements légitimes

Un attaquant patient peut faire plus de dégâts qu’un ransomware bruyant.

📢 Silence médiatique, gravité maximale

Si ces éléments sont confirmés, nous sommes face à :

- Une atteinte potentielle à la sécurité nationale

- Un risque d’atteinte massive aux données personnelles

- Une menace directe sur l’intégrité des procédures judiciaires

Et pourtant, peu de communication officielle.

Dans une démocratie, la transparence est une force.

Le silence, lui, nourrit la défiance.

🛡️ Que doivent faire les citoyens ?

Si vous avez été :

- Mis en cause dans une procédure

- Victime d’un délit

- Témoin dans une affaire

Restez vigilant :

- Méfiez-vous des tentatives de phishing ciblé

- Vérifiez toute demande inhabituelle liée à votre dossier

- Ne transmettez jamais d’informations sensibles sans validation officielle

Une fuite de cette ampleur peut générer des campagnes d’ingénierie sociale extrêmement crédibles.

🔎 En résumé

TAJ + LAPSUS$ + 61 millions de fiches = niveau critique.

Si la revendication est authentique :

- Le risque ne concerne pas seulement des données

- Il concerne l’intégrité même du système judiciaire

Et si elle est exagérée ?

Cela signifie malgré tout que des éléments suffisamment crédibles circulent pour inquiéter.

Dans les deux cas, la situation est grave.

⚠️ TL;DR – CRITICAL SECURITY ALERT

- 🎯 Cible : TAJ – base criminelle nationale

- 👥 61 millions d’enregistrements

- 🧰 Image système clonable revendiquée

- 🔐 Certificats + VPN + outils internes

- 🚨 Risque d’usurpation et falsification

La cybersécurité des infrastructures d’État n’est pas un sujet théorique.

C’est une question de souveraineté.

De confiance.

Et de sécurité nationale.