Le piratage d’Eiffage revendiqué par LAPSUS$, accompagné d’une fuite massive de données et de l’exploitation présumée d’une vulnérabilité technique, rappelle brutalement que même les grands groupes français restent exposés aux cyberattaques ciblées. Emails, mots de passe administrateurs, données clients et employés : si les éléments diffusés sont confirmés, l’incident dépasse largement le simple “incident IT”.

Fin février, et déjà un dossier qui sent la crise cyber à haut potentiel réputationnel.

🏗️ 🎯 Qui est visé et pourquoi ça change la donne ?

Eiffage n’est pas une PME numérique improvisée. C’est un acteur majeur du BTP et des concessions, avec des projets structurants, des marchés publics, des partenaires internationaux, et une surface d’attaque forcément étendue.

En face, LAPSUS$ n’est pas un groupe de ransomware “classique”.

Ce collectif s’est fait connaître par :

- l’extorsion médiatique,

- la publication rapide de preuves,

- l’exploitation d’erreurs humaines ou de vulnérabilités exposées,

- et une communication agressive sur les canaux underground.

Ils ne chiffrent pas toujours.

Ils exposent. Et ils mettent la pression publiquement.

La nuance est importante.

🧪 🔓 Vulnérabilité exploitée ou identifiants volés ?

Les attaquants affirment avoir exploité une vulnérabilité, et non volé des identifiants via phishing.

Deux scénarios techniques sont plausibles :

1️⃣ Exploitation d’une faille web (SQL injection, RCE, désérialisation, SSRF…)

2️⃣ Compromission d’un service exposé non patché

3️⃣ Accès à une API mal protégée

4️⃣ Mauvaise configuration cloud ou stockage accessible

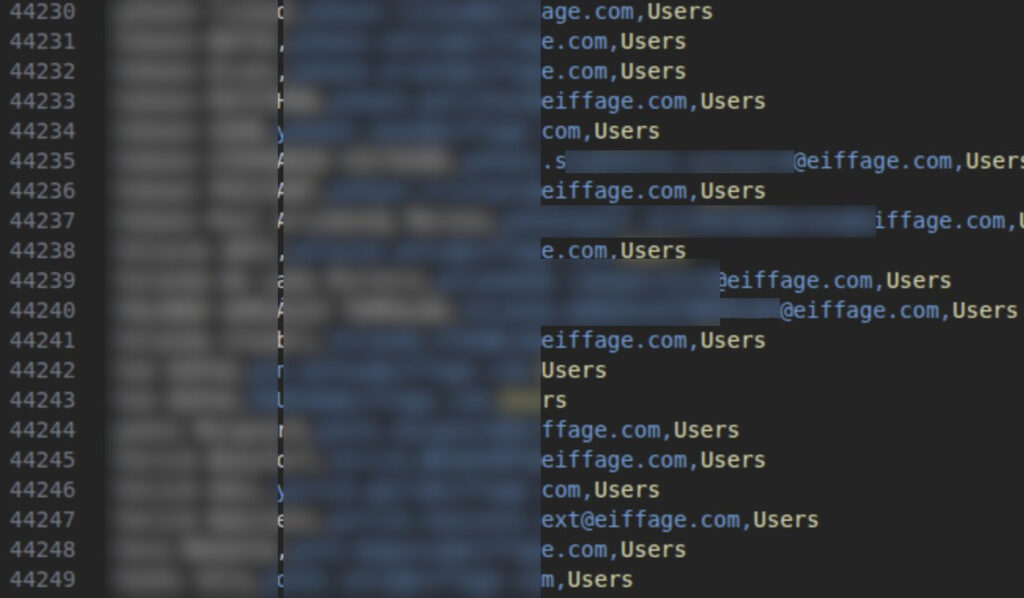

Si la revendication mentionne :

- une base de données interne,

- des emails et mots de passe administrateurs,

- des credentials utilisateurs,

- des données confidentielles clients et employés,

alors on parle probablement d’un dump applicatif ou d’un pivot vers des systèmes internes.

Et là, ce n’est plus un simple “incident IT”.

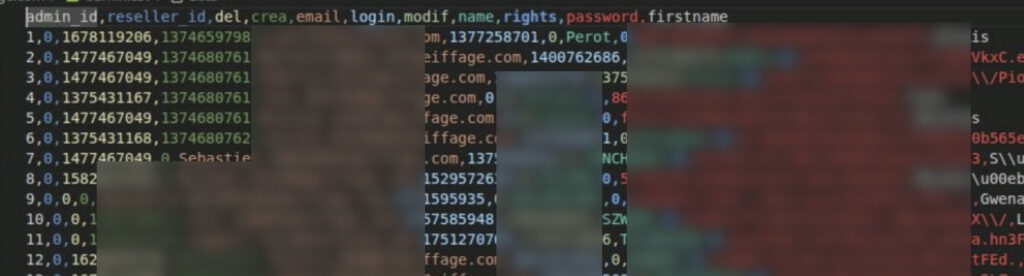

🧠 📂 Le vrai problème : les mots de passe

Quand une fuite mentionne des “mots de passe administrateurs”, trois questions immédiates se posent :

- Sont-ils stockés en clair ?

- Sont-ils hashés correctement (bcrypt / Argon2) ?

- Existe-t-il un MFA réellement appliqué ?

Car même avec un hash robuste, une mauvaise hygiène des comptes à privilèges peut transformer une fuite en compromission généralisée.

Dans un groupe structuré comme Eiffage, les accès potentiels peuvent inclure :

- Active Directory

- VPN

- ERP

- Messagerie interne

- Portails partenaires

- Applications métiers spécifiques chantier / concessions

Un compte admin compromis n’est jamais isolé.

Il est un point d’entrée vers un écosystème.

🌪️ 🔁 L’effet domino qu’on ne voit jamais venir

Le grand public retient la “fuite”.

Les RSSI redoutent la seconde vague.

Car l’effet domino ressemble souvent à ceci :

- Fuite initiale

- Revente des données

- Campagnes de spear-phishing ciblées

- Tentatives de credential stuffing

- Compromissions différées (3 à 6 mois plus tard)

Les attaquants n’ont même pas besoin de rester dans le SI.

Ils sèment, puis d’autres récoltent.

⚖️ 📜 RGPD, réputation et pression réglementaire

Si des données clients et employés sont concernées :

- Notification à la CNIL obligatoire

- Information des personnes impactées

- Analyse d’impact RGPD

- Potentielles sanctions financières

- Perte de confiance partenaires

Pour un acteur du BTP travaillant sur des infrastructures sensibles, la dimension réputationnelle est stratégique.

La question n’est plus seulement “quelle faille ?”

C’est :

quelle maturité cyber globale ?

🛡️ 🧱 Ce que cet incident révèle sur la cybersécurité des grands groupes

Ce type d’affaire met en lumière plusieurs faiblesses récurrentes :

- Surface d’attaque non maîtrisée

- Applications legacy exposées

- Comptes à privilèges mal cartographiés

- MFA partiel

- Shadow IT interne

- Gestion hétérogène des environnements

La cybersécurité n’échoue pas sur les outils.

Elle échoue sur la gouvernance et la discipline opérationnelle.

🔍 🧰 Mesures immédiates que toute entreprise devrait enclencher

Indépendamment du cas précis :

✅ Rotation immédiate des comptes administrateurs

✅ Audit des comptes à privilèges

✅ Vérification MFA réellement appliqué

✅ Scan des services exposés

✅ Audit des logs anormaux

✅ Test d’exfiltration interne

✅ Simulation de credential stuffing

Et surtout :

👉 Audit des flux internes AD / inter-applications

👉 Cartographie des dépendances critiques

Car une vulnérabilité exploitée révèle souvent des failles organisationnelles sous-jacentes.

🧨 📉 Pourquoi “on ne s’en sortira pas” est faux… mais compréhensible

Le réflexe — “on ne s’en sortira pas” — est humain.

L’actualité cyber 2026 donne l’impression d’une fuite permanente :

- Hôpitaux touchés

- Collectivités attaquées

- Grands groupes exposés

- Fuites massives quasi mensuelles

Mais la réalité est plus nuancée.

On ne s’en sortira pas avec :

- du patching en retard,

- des comptes admin dormants,

- du MFA “optionnel”,

- des audits purement déclaratifs.

On peut s’en sortir avec :

- une gouvernance claire,

- une cartographie vivante des accès,

- un SOC réellement opérationnel,

- des exercices réguliers,

- une culture sécurité non cosmétique.

🧭 🎙️ Le vrai enjeu : maturité, pas technologie

La technologie existe.

EDR, SIEM, PAM, MFA, bastions, Zero Trust.

Mais sans pilotage stratégique, sans discipline, sans sponsor COMEX réel, ces outils deviennent des couches décoratives.

L’incident Eiffage (s’il est confirmé dans son ampleur) n’est pas une fatalité technologique.

C’est un rappel.

La cybersécurité n’est plus un projet IT.

C’est une fonction vitale.

🔥 Conclusion

Si LAPSUS$ a réellement exploité une vulnérabilité pour exfiltrer des données massives chez un acteur majeur comme Eiffage, alors le message est clair :

La menace ne vise plus seulement les entreprises immatures.

Elle cible celles qui ont une visibilité stratégique.

Et la vraie question n’est plus :

“Sommes-nous protégés ?”

Mais :

“Sommes-nous prêts à encaisser l’impact quand la vulnérabilité sera exploitée ?”

Fin février.

L’année sera longue.

Et pour les RSSI, elle ne fait que commencer.