PrompLock – Depuis quelques mois, un nouveau mot-clé affole LinkedIn, les conférences cybersécurité et certains articles un peu trop enthousiastes : ransomware dopé à l’IA.

Dernier épouvantail en date : PromptLock, présenté comme le premier ransomware alimenté par intelligence artificielle, capable de s’adapter, de se réécrire et — soyons honnêtes — presque de penser tout seul.

Respirons.

Non, nous n’avons pas encore des virus dotés d’une conscience.

Oui, en revanche, nous assistons à une évolution sérieuse et structurante des malwares, qui mérite bien plus qu’un titre anxiogène.

Cet article fait le tri entre réalité technique, capacités réelles de PromptLock et ce que cela change concrètement pour la défense des systèmes d’information.

🧠 PromptLock, c’est quoi exactement ?

PromptLock n’est pas un ransomware observé dans la nature, mais une preuve de concept (PoC) développée par des chercheurs. Son objectif n’est pas d’extorquer des entreprises, mais de démontrer comment une IA générative peut être intégrée directement dans un malware.

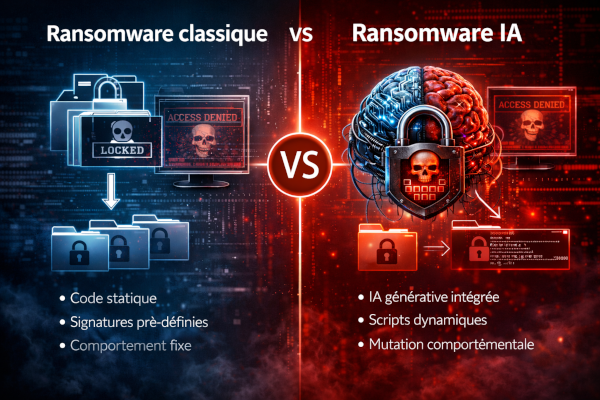

La différence clé avec un ransomware classique ?

👉 Le code n’est plus entièrement figé à l’avance.

PromptLock embarque :

- un modèle de langage local (exécuté hors cloud),

- un moteur capable de générer dynamiquement des scripts (Lua),

- une logique décisionnelle simple : analyser l’environnement, choisir les actions, puis exécuter.

En clair : le ransomware ne contient plus toutes ses instructions en dur.

Il les produit à la demande, en fonction de ce qu’il observe.

Rappelez-vous, on évoquait déjà il y a quelques mois ce sujet : Quand le malware devient « intelligent »

The record en parlait aussi : New malware uses AI to adapt during attacks, report finds

🔄 Se réécrire, oui… évoluer comme une forme de vie, non

C’est ici que la narration dérape souvent.

Non, PromptLock ne “se réécrit pas tout seul” comme un organisme vivant.

Non, il n’évolue pas spontanément.

Non, il n’a aucune autonomie décisionnelle réelle.

Ce qu’il fait réellement est plus subtil — et plus inquiétant à long terme :

✔️ Générer des scripts différents à chaque exécution

✔️ Modifier la forme du code sans changer le fond

✔️ Rendre les signatures statiques obsolètes

✔️ Adapter légèrement son comportement selon le contexte

On parle donc de mutation contrôlée, pas d’évolution biologique.

Le malware reste entièrement piloté par des règles humaines, simplement déléguées à une IA.

🧪 Pourquoi PromptLock n’est pas (encore) une menace opérationnelle

Important à rappeler :

👉 PromptLock n’a pas été observé dans des attaques réelles.

Pourquoi ?

- Il est complexe à maintenir

- Il est lourd à exécuter

- Il introduit de nouveaux points de détection (modèle IA local, appels systèmes atypiques)

- Il n’apporte pas encore un avantage décisif face aux bons EDR modernes

En cybersécurité, ce qui marche à grande échelle gagne toujours.

Et aujourd’hui, les ransomwares “classiques” restent plus simples, plus rentables et plus fiables.

🚨 Alors pourquoi c’est quand même un vrai signal faible ?

Parce que PromptLock montre la direction, pas la destination finale.

Les enseignements sont clairs :

- Les attaquants explorent déjà l’IA embarquée, pas seulement l’IA comme outil externe

- Le futur des malwares sera moins déterministe, plus adaptatif

- La frontière entre code malveillant et logique comportementale générée s’amincit

Demain, un ransomware pourrait :

- changer de tactique selon l’EDR détecté,

- modifier ses routines pour éviter certains sandboxes,

- générer des scripts uniques par victime.

Pas vivant.

Mais beaucoup plus insaisissable.

🛡️ Ce que PromptLock change vraiment pour les défenseurs

La mauvaise nouvelle :

❌ Les antivirus à signatures seules sont officiellement en PLS.

La bonne :

✔️ Les EDR comportementaux restent efficaces

✔️ L’analyse mémoire, les détections d’anomalies et la corrélation d’événements gagnent encore en importance

✔️ La sécurité redevient un sujet d’architecture, pas de produit magique

Concrètement :

- surveiller les exécutions de moteurs IA locaux,

- contrôler les environnements capables d’exécuter des modèles,

- durcir les endpoints, pas seulement les fichiers.

🧾 Conclusion – Pas de panique, mais plus d’excuses

PromptLock n’est ni une apocalypse numérique, ni une anecdote gadget.

C’est un prototype sérieux, un signal faible crédible, et surtout un avertissement :

le malware de demain sera moins reconnaissable, pas plus intelligent.

L’IA ne rend pas les attaques magiques.

Elle les rend plus adaptatives, plus variées, et plus difficiles à classifier automatiquement.

Et ça, pour une défense basée sur des règles figées, c’est déjà un problème suffisant.

Pour aller plus loin :

- First known AI-powered ransomware uncovered by ESET Research

- Google sonne l’alarme en urgence : ces malwares IA peuvent muter en pleine attaque

- AI-Powered Ransomware Has Arrived With ‘PromptLock’