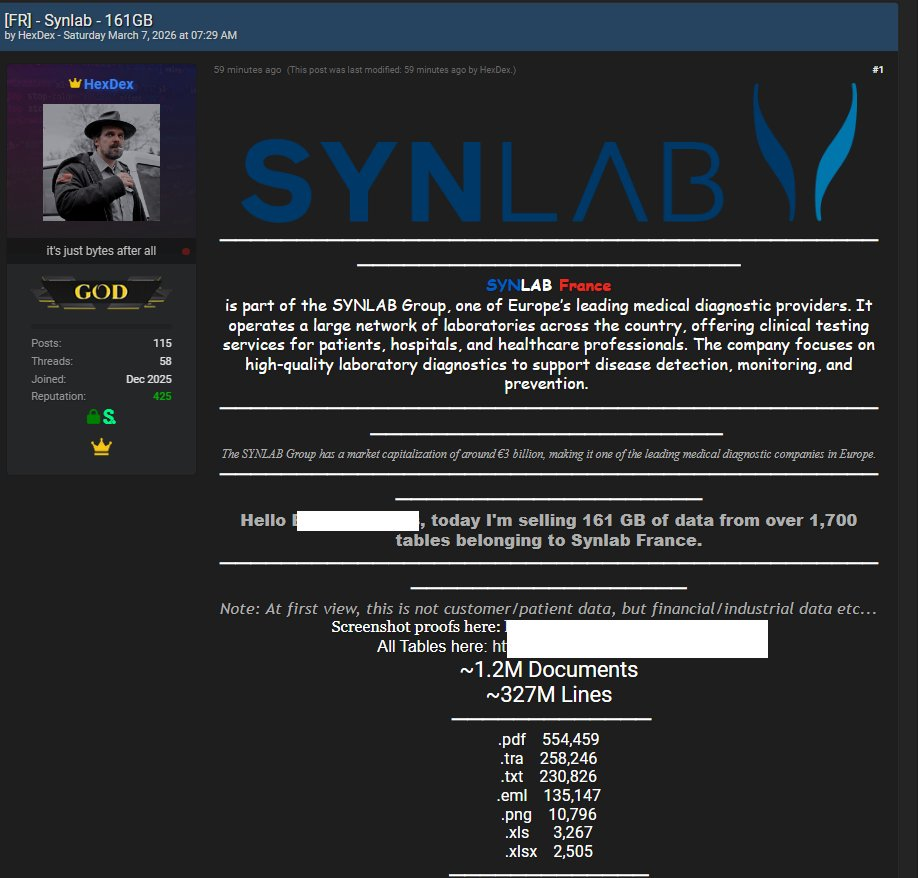

Fuite massive chez Synlab France, 161 Go de données, 327 millions de lignes de bases de données, plus d’un million de documents, échantillons publiés…

Et pendant ce temps, le secteur de la santé continue d’empiler les incidents comme s’il collectionnait les patchs en retard.

⚠️ À l’heure où j’écris ces lignes : aucune confirmation officielle de Synlab.

Mais quand un acteur publie des captures d’écran crédibles, des schémas de bases et des échantillons exploitables… en général, ce n’est pas un PowerPoint de stagiaire.

📦 Les chiffres qui sentent le brûlé

Selon la revendication :

- 💾 161 Go exfiltrés

- 🧮 327 millions de lignes

- 📄 +1 million de documents

- 🌍 France, Espagne, Belgique potentiellement touchées

- 👤 Acteur : HexDex (actif sur des cibles françaises depuis plusieurs mois)

On ne parle pas d’un PDF oublié sur un FTP.

On parle d’un accès structuré aux bases centrales.

🏥 Données de santé : jackpot cybercriminel

Rappel basique :

Les données de santé sont la catégorie la plus sensible au sens RGPD.

Et dans un groupe comme Synlab, ça signifie potentiellement :

- Identité complète

- Numéro de sécurité sociale

- Coordonnées

- Résultats biologiques

- Prescriptions

- Pathologies

- Données de facturation

- Données d’assurance

C’est une mine d’or pour :

- 🎯 Phishing médical ultra ciblé

- 🪪 Usurpation d’identité

- 💳 Fraude à l’assurance

- 🧠 Extorsion personnalisée

- 📊 Revente en bulk sur forums

Le ransomware classique “on chiffre et on demande 2 millions” est presque devenu secondaire.

La vraie valeur est dans l’exfiltration.

🎬 Le scénario qu’on connaît par cœur

Soyons honnêtes.

Ce n’est probablement pas un hacker en hoodie qui a tapé “hack synlab.exe”.

Les scénarios plausibles sont tristement classiques :

1️⃣ Compte VPN compromis

- Brute force

- Credential stuffing

- MFA contourné

- Token volé

Une fois dedans ?

Mouvement latéral. Escalade de privilèges. Dump de bases.

2️⃣ Application exposée et patch oubliée

Faille non corrigée.

API mal protégée.

Reverse proxy mal configuré.

Le combo parfait :

Dette technique + pression métier + manque de segmentation.

3️⃣ Sous-traitant = porte d’entrée

Le secteur santé adore les intégrations :

- LIS

- ERP

- Portail patient

- Facturation

- Hébergeur

- Prestataire de support

Une chaîne aussi solide que son maillon le plus faible.

Et en France, le maillon faible est souvent… très faible.

🔥 Le vrai problème : la santé numérique sous perfusion

On va arrêter l’hypocrisie.

Le secteur santé en France cumule :

- 🧱 Infrastructures legacy

- 🧓 Applications historiques jamais refactorées

- 🔄 Interconnexions multiples

- 🌐 Accès distants ouverts partout

- 📉 Budgets SSI insuffisants

- 🧑⚕️ Priorité au soin, sécurité en variable d’ajustement

Et surtout :

“On ne peut pas arrêter la prod.”

Donc on reporte.

On contourne.

On empile.

Et un jour, ça casse.

🇫🇷 Pourquoi la France est devenue un terrain de chasse

Depuis 18 mois :

- Hôpitaux

- Prestataires santé

- Éditeurs logiciels médicaux

- Centres d’analyses

- Tiers payant

La France est devenue une cible régulière.

Pourquoi ?

- Surface d’attaque large

- Maturité cyber hétérogène

- Forte numérisation

- Interconnexion massive

- Communication institutionnelle souvent lente

Et surtout :

Une pression médiatique forte, donc un levier de chantage énorme.

🧨 Si les chiffres sont vrais…

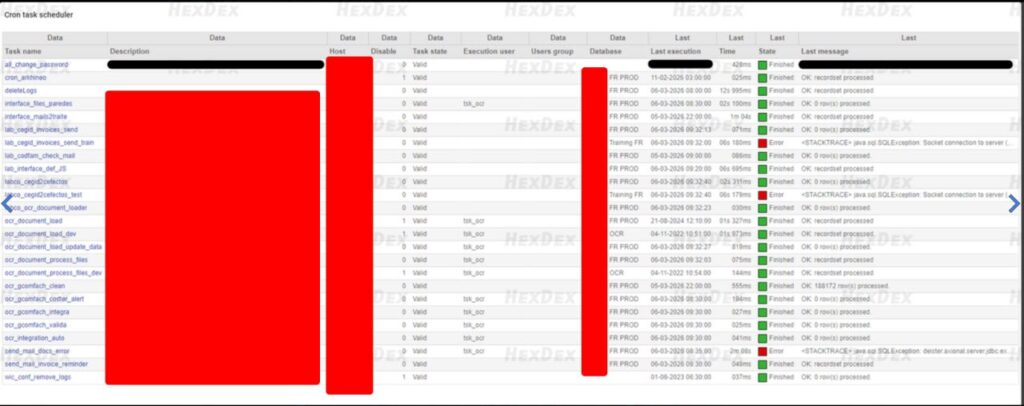

327 millions de lignes, ce n’est pas un export CSV bricolé.

Ça veut dire :

- Tables patient

- Tables analyses

- Logs

- Comptes internes

- Structures applicatives

161 Go, ce n’est pas un screenshot.

C’est une exfiltration organisée.

Et ça pose une question simple :

Où étaient les alertes volumétriques ?

Parce qu’exfiltrer 161 Go sans déclencher d’alarme…

C’est un problème architectural.

🛑 Le syndrome français : la cyber réactive

Toujours la même séquence :

- Incident

- Audit d’urgence

- Réunion de crise

- Communication prudente

- Plan de sécurisation

- Budget débloqué… temporairement

- Retour au business as usual

On traite l’incident.

On ne corrige pas le modèle.

🔍 Les signaux faibles

On mentionne des dysfonctionnements applicatifs récents.

Quand on voit :

- Lenteurs soudaines

- Applications instables

- Coupures réseau internes

- Accès restreints temporairement

Ça ressemble souvent à :

- Isolation réseau d’urgence

- Coupure de flux inter-serveurs

- Reconfiguration firewall

- Investigation forensique en cours

Et là, généralement, les équipes IT ne dorment plus.

🧠 La nouvelle tendance 2026 : exfiltration first

On n’est plus en 2020.

Aujourd’hui la séquence est :

- Accès initial

- Dump bases

- Copie documents

- Persistance

- Publication d’échantillons

- Pression médiatique

Le chiffrement devient secondaire.

La donnée est la vraie monnaie.

⚖️ L’impact réglementaire potentiel

Si la fuite est confirmée :

- Notification CNIL obligatoire

- Communication aux personnes concernées

- Risque de sanction financière

- Risque réputationnel majeur

- Risque d’actions collectives

Et dans le secteur santé, la confiance est centrale.

Un laboratoire, ce n’est pas une marketplace de sneakers.

🧬 L’effet domino européen

France.

Espagne.

Belgique.

Si l’architecture est mutualisée, le risque est systémique.

Et là on change d’échelle :

Incident national → incident européen.

💣 Le vrai sujet : la segmentation

Si un acteur a eu “accès direct aux bases”, cela signifie probablement :

- Segmentation insuffisante

- Droits trop larges

- Comptes de service trop permissifs

- Supervision insuffisante

Parce que dans une architecture mature :

- Les bases critiques sont isolées

- Les flux sont filtrés

- Les dumps massifs déclenchent une alerte

- Les accès sont journalisés et corrélés

Si 161 Go sortent…

Quelque chose n’a pas sonné.

🩺 Santé française : combien d’avertissements faudra-t-il ?

Après Cegedim.

Après les hôpitaux.

Après les prestataires.

On continue à jouer à la cyber défensive.

La question n’est plus :

“Est-ce que ça va arriver ?”

Mais :

“Qui est le prochain ?”

🧯 Ce que tout RSSI santé devrait faire demain matin

- Audit des accès VPN

- Revue des comptes de service

- Vérification des exports volumétriques

- Analyse des logs sur 90 jours

- Segmentation renforcée des bases critiques

- Surveillance des exfiltrations

- Test de PRA réel (pas théorique)

Et surtout :

Arrêter de croire que “ça n’arrive qu’aux autres”.

🧨 Conclusion SecuSlice

Si cette fuite est confirmée, ce sera :

- L’une des plus grosses exfiltrations de données de santé en France

- Un nouveau signal d’alarme

- Un révélateur des fragilités structurelles

Et si elle ne l’est pas ?

Alors il faudra quand même se poser la question :

Pourquoi est-il crédible qu’un acteur puisse revendiquer 161 Go de données santé françaises… sans que cela semble impossible ?

Parce que le vrai problème n’est pas l’attaque.

Le vrai problème, c’est que le scénario est devenu banal.