🛡️ L’illusion du périmètre : sécuriser l’hôpital ne suffit pas

Les attaques par ransomware contre l’hôpital font régulièrement la une : services d’urgence paralysés, patients redirigés, interventions reportées, dossiers inaccessibles. L’affaire semble simple : un hôpital se fait pirater, l’hôpital souffre. Mais la réalité est plus sournoise : l’impact déborde immédiatement sur tout le tissu médical environnant. Les patients ne disparaissent pas ; ils sont transférés, parfois à des dizaines de kilomètres, mettant sous tension les structures voisines.

Ce phénomène de cascade n’est pas une vue de l’esprit. Des études américaines montrent déjà que des retards de prise en charge liés à un hôpital paralysé peuvent se traduire par une hausse mesurable de la mortalité à 30 jours après un infarctus. En d’autres termes : la cybersécurité a un impact direct, tangible, sur la santé des patients.

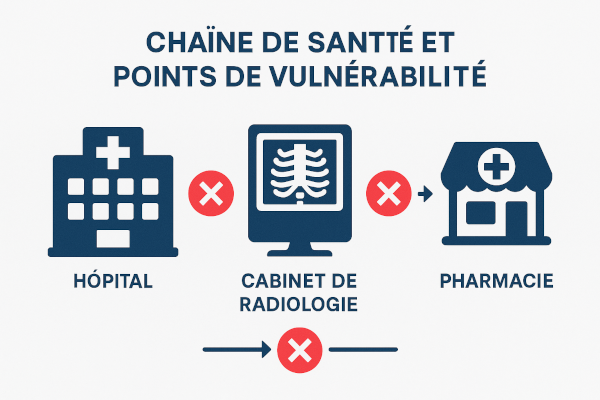

Mais limiter l’analyse à l’hôpital est une erreur. Car dans un système de santé moderne, chaque maillon compte.

On a déjà abordé les sujets de cyber à l’hôpital comme les Shadow SaaS dans les hôpitaux ou les obligations vitales pour ce secteur

🩻 Radiologie, laboratoires, pharmacies : les angles morts de la cybersécurité

Imaginons un cabinet de radiologie dont le PACS (Picture Archiving and Communication System) est chiffré par un ransomware. Ce n’est pas seulement l’impossibilité de faire passer une radio :

- les images médicales stockées peuvent contenir des informations critiques pour le suivi des patients ;

- le cabinet a souvent des interconnexions avec le Dossier Médical Partagé (DMP), exposant tout un pan de données de santé sensibles ;

- certains PACS disposent de comptes techniques avec des droits élargis, parfois partagés avec l’hôpital du secteur.

Même scénario pour un laboratoire de biologie médicale : blocage des automates, perte de résultats, impossibilité d’alimenter les dossiers des hôpitaux ou des médecins de ville. Sans oublier les pharmacies : un groupement piraté, et c’est toute la chaîne de prescription et de délivrance qui est perturbée.

Bref, l’hôpital n’est que la partie visible de l’iceberg. La vraie surface d’attaque englobe les praticiens libéraux, les prestataires externes, les logiciels métiers et les plateformes de coordination.

🇫🇷 Le système de santé français : décentralisé, donc vulnérable

Contrairement à d’autres pays plus centralisés, la France repose sur un écosystème très éclaté :

- des milliers de cabinets indépendants, souvent avec peu de moyens IT,

- des services hospitaliers reliés par des groupements hospitaliers de territoire (GHT),

- des pharmacies en réseau,

- des laboratoires partiellement mutualisés,

- des plateformes nationales (DMP, SI-Samu, messagerie MSSanté).

Cette diversité est une richesse pour l’accès aux soins, mais c’est aussi une hétérogénéité dramatique en matière de cybersécurité. Certains hôpitaux disposent de RSSI, de PRA/PCA et de solutions de sauvegarde sophistiquées. Mais combien de cabinets médicaux ont un plan de reprise, une authentification multifactorielle ou un système de détection d’intrusion ?

On crée ainsi une double vulnérabilité :

- Les gros établissements sont protégés mais interconnectés avec des acteurs plus fragiles.

- Les attaquants peuvent viser le maillon faible pour rebondir.

🧩 L’effet domino dans la chaîne de santé

Lorsqu’un ransomware touche un hôpital, ce sont les voisins qui absorbent l’impact. Lorsqu’un cabinet de radiologietombe, c’est l’hôpital qui se retrouve aveugle. Lorsqu’un laboratoire est paralysé, les urgences ne peuvent plus valider certains diagnostics. Lorsqu’un groupement de pharmacies est bloqué, c’est la continuité du traitement des patients chroniques qui est menacée.

👉 En cybersécurité, on appelle cela un effet domino. Dans la santé, il devient vite une réaction en chaîne systémique.

🏗️ Les piliers d’une défense collective

Alors, comment éviter que le système de santé français ne devienne le prochain terrain de jeu favori des cybercriminels ? Quelques axes structurants s’imposent :

1. 🔐 MFA obligatoire partout

Oui, même pour le cabinet de radiologie à deux praticiens. Oui, même pour le pharmacien. L’exemple de Change Healthcare aux États-Unis en 2024 (22 M$ de rançon payée, paralysie nationale) montre qu’une simple absence de MFA peut coûter des milliards.

2. 💾 Sauvegardes isolées et testées

Les hôpitaux commencent à s’y mettre, mais combien de petites structures testent réellement leur restauration ? Le jour où un PACS tombe, restaurer doit être automatique et rapide, pas une improvisation dans l’urgence.

3. 📑 Plans de continuité interconnectés

Un PRA/PCA ne doit pas s’arrêter à la clôture de l’hôpital. Les laboratoires, les pharmacies, les cabinets doivent être intégrés dans des scénarios collectifs. Aujourd’hui, la coordination est trop souvent laissée au hasard.

4. 🧹 Hygiène numérique minimum

- mises à jour régulières,

- segmentation réseau (éviter que le poste de l’accueil ait accès au PACS),

- gestion des comptes privilégiés (fin des « comptes techniques partagés »),

- sensibilisation du personnel médical (le phishing reste le vecteur n°1).

5. 📡 Partage d’information et défense collective

Les ISAC (Information Sharing and Analysis Centers) du secteur de la santé doivent devenir la norme en France. Quand un acteur est touché, il doit alerter immédiatement ses pairs. Aujourd’hui, la culture du silence prédomine, par peur du scandale. Résultat : les attaquants recyclent les mêmes méthodes d’un établissement à l’autre.

🇪🇺 Un enjeu national de souveraineté

La cybersécurité du système de santé n’est pas seulement une affaire technique. C’est un enjeu de souveraineté. La donnée de santé est la plus convoitée des cybercriminels : elle vaut jusqu’à 10 fois plus qu’un numéro de carte bancaire sur les forums underground. Mais c’est aussi un sujet de confiance citoyenne. Si un patient n’ose plus confier ses données par peur qu’elles soient volées, c’est tout le système qui se grippe.

✅ Conclusion : penser en chaîne, agir en réseau

La prochaine attaque ne frappera peut-être pas un CHU, mais un petit laboratoire ou un cabinet de radiologie. L’impact, lui, se propagera bien au-delà.

👉 La vraie leçon est là : la cybersécurité en santé n’est pas une affaire d’hôpital, mais de système.

Protéger uniquement les grands établissements, c’est comme poser une porte blindée sur une maison dont les fenêtres restent grandes ouvertes. Il est temps de bâtir une défense en réseau, systémique, coordonnée.

Sinon, la question ne sera pas si un hôpital ou une pharmacie sera touché, mais quand l’ensemble de la chaîne craquera💥.