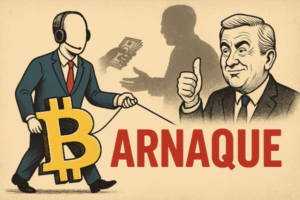

Ah, les crypto-monnaies. Ce doux Far West numérique où l’on rêve tous de fortune, de décentralisation, et… de la joie de voir ses données siphonnées par un agent de support client sous-payé à l’autre bout du monde. Car oui, amis de la cybersécurité et autres survivants du bon sens, Coinbase vient de nous livrer un chef-d’œuvre digne d’un manuel de ce qu’il ne faut jamais faire.

🤝 TaskUs : quand le support client devient le cheval de Troie humain

Vous ne connaissez pas TaskUs ? C’est normal. C’est un de ces prestataires discrets mais omniprésents, spécialisés dans le support client externalisé. En gros, c’est l’outsourcing à l’américaine : « On garde le fric, ils prennent les tickets. »

Et comme toute entreprise moderne qui a trop de clients et pas assez de patience, Coinbase leur a confié une partie de la relation client. Jusque-là, rien d’anormal… sauf que ces agents avaient un accès réel aux outils internes. Oui, vraiment. Et certains de ces vaillants opérateurs, installés en Inde, ont été tranquillement soudoyés par des groupes cybercriminels.

Pas de ransomware ultra-sophistiqué. Pas de 0-day dans les tréfonds de la blockchain. Non non, juste un bon vieux pot-de-vin en échange d’un clic. Apparemment, la sécurité de votre wallet repose sur la résistance morale d’un mec payé 3 $ de l’heure avec un quota de 200 tickets/jour. Feel safe yet?

💸 Bribery-as-a-Service : le modèle économique de demain ?

Selon les premiers éléments publiés, des agents TaskUs ont été contactés (ou « révélés à leur potentiel de nuisance », selon le jargon RH), puis rétribués pour fournir des accès, ou carrément manipuler des outils internes de Coinbase.

Les pirates n’ont même pas eu besoin de forcer quoi que ce soit. Ils ont juste copié la stratégie RH de certaines startups : motivation extrinsèque par incitation financière. Efficace, pas cher, et terriblement rentable.

Et puis franchement, on peut difficilement blâmer les attaquants. Pourquoi s’embêter avec un pentest quand il suffit d’un WhatsApp, de quelques milliers de dollars, et d’un gars prêt à vendre plus que son temps de travail ?

🧠 L’éléphant dans la pièce : la sécurité des prestataires

Coinbase a-t-elle fait preuve de naïveté ? Difficile à dire. Enfin si, c’est très facile : oui.

Confier l’accès à des interfaces sensibles à une équipe offshore, sans cloisonnement fin, sans surveillance en temps réel, c’est un peu comme donner les clés du coffre à un stagiaire en finance, avec pour seul mot d’ordre : « Sois sérieux, hein. »

C’est aussi l’occasion rêvée de reparler de la sécurité des fournisseurs et prestataires, ce bon vieux talon d’Achille de l’IT moderne. Car oui, on peut avoir du MFA, du chiffrement AES-256, du Zero Trust jusqu’aux rotules… Si au final, on autorise des agents tierce-zone à interagir avec des back-offices critiques, c’est comme mettre un cadenas sur un frigo sans enlever les portes.

🧼 Damage control et gros nettoyage

Coinbase n’a pas tardé à réagir (du moins, une fois que les dégâts étaient faits) : restriction des accès, enquête interne, audit des workflows… Bref, le classique PowerPoint post-foutoir, à base de « lessons learned », « engagement renouvelé envers la sécurité » et autres incantations managériales.

Mais ne soyons pas trop méchants : l’entreprise a agi, les comptes compromis sont (apparemment) identifiés, et on suppose que quelques têtes de chez TaskUs sont tombées… au figuré, bien sûr.

🏴☠️ Moralité : l’attaque la plus simple est souvent la plus efficace

Cette affaire est un cas d’école, une démonstration brillante que :

- Le facteur humain reste le maillon le plus fragile (surtout quand il est payé à peine plus qu’un distributeur automatique) ;

- La chaîne d’approvisionnement humaine est tout aussi critique que la chaîne logicielle ;

- Et que parfois, le meilleur outil de hacking, c’est un virement bancaire et un bon contact LinkedIn.

💬 En résumé

Coinbase a vécu une leçon de cybersécurité grandeur nature :

La technologie n’est rien si ceux qui l’utilisent peuvent être achetés comme une contrefaçon sur AliExpress.

À méditer pour toutes les boîtes qui adorent externaliser sans modération, sans jamais se demander qui a réellement accès à quoi.