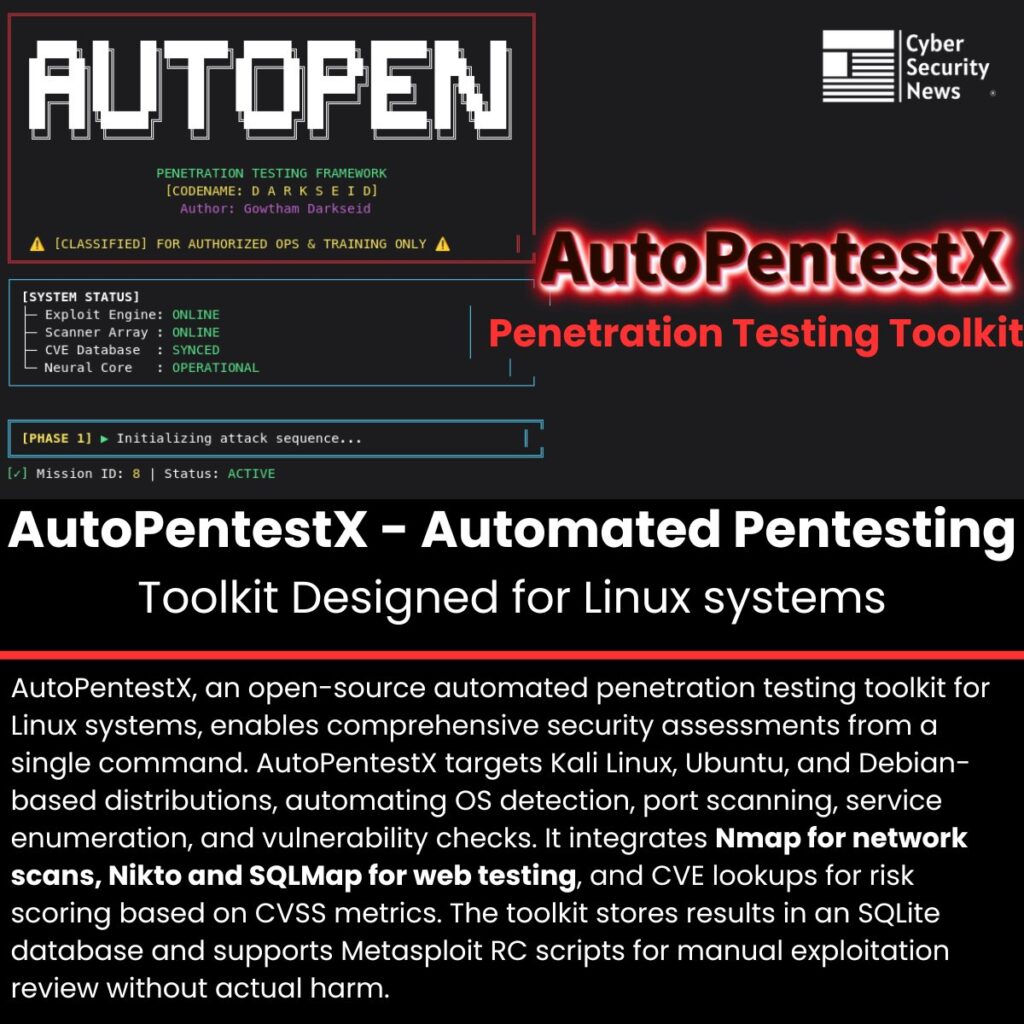

AutoPentestX est un toolkit de penetration testing automatisé open-source, pensé pour simplifier les évaluations de sécurité tout en conservant une approche professionnelle et respectueuse de l’environnement des tests. Développé par Gowtham Darkseid et publié fin 2025, il vise à automatiser plusieurs étapes essentielles d’un pentest classique à partir d’une seule commande.

Contrairement à un pentest entièrement manuel, souvent long et nécessitant une expertise avancée, AutoPentestX permet de combiner plusieurs outils de sécurité réputés, de l’analyse réseau à la génération de rapports PDF, dans un workflow complet et intégré.

🔍 🧠 Ce que fait AutoPentestX : Fonctions clés

Voici les principales étapes automatisées par l’outil :

🕵️♂️ 1. Détection et reconnaissance

- 🤖 Détection automatique du système d’exploitation : l’outil identifie l’OS de la cible.

- 🔍 Scan des ports TCP/UDP : il effectue un scan réseau complet pour lister tous les ports ouverts.

- 🧩 Dénombrement des services et versions : il analyse les services actifs pour en comprendre la structure.

Ce premier bloc équivaut à ce qu’un analyste ferait avec Nmap, mais de manière automatique et enchaînée.

🛡️ 2. Détection de vulnérabilités

- 📊 Identification des vulnérabilités connues : AutoPentestX compare les signatures avec des bases CVE.

- ⚠️ Score de risque CVSS : il calcule un score standardisé pour chaque vulnérabilité détectée.

- 🧪 Tests d’injection SQL via SQLMap intégré.

- 🌐 Analyse des vulnérabilités Web via Nikto.

C’est l’équivalent de plusieurs scanners spécialisés combinés en un seul workflow.

💥 3. Exploitation et simulation

- ⚙️ Génération de scripts d’exploitation pour Metasploit (via des fichiers RC).

- 🔐 Mode safe (non destructif) : les tentatives d’exploitation sont simulées sans nuire à la cible.

L’objectif est de tester la potentiel exploit d’une vulnérabilité sans endommager le système.

📄 4. Reporting professionnel

- 📑 Génération de rapports PDF complets : avec résumé exécutif, analyses techniques et recommandations.

- 📊 Résumé des scores et données historiques.

- 💾 Stockage dans une base SQLite pour historisation et exportation JSON.

Terminer un pentest avec un rapport prêt à être partagé avec une équipe ou un client est l’un des gros points forts d’AutoPentestX.

🛠️ Comment se la procurer et l’installer

AutoPentestX est un projet open-source disponible sur GitHub, ce qui signifie que vous pouvez le récupérer librement et l’installer vous-même.

📦 1. Prérequis

Vous aurez besoin :

✔️ d’une distribution Linux (Debian, Ubuntu, Kali, etc.),

✔️ de Python 3.8+,

✔️ des dépendances classiques comme Nmap, SQLMap, Nikto,

✔️ des droits root pour les scans complets.

📥 2. Récupération du code source

Cloner le dépôt officiel :

git clone https://github.com/Gowtham-Darkseid/AutoPentestX cd AutoPentestX

(Assurez-vous d’être sur un système Linux et que votre terminal a bien accès aux dépendances requises.)

🧰 3. Installation des dépendances

Deux méthodes possibles :

🔹 Automatique : lancer le script ./install.sh.

🔹 Manuelle : créer un environnement Python et installer avec :

python3 -m venv venv source venv/bin/activate pip install -r requirements.txt

Dans les deux cas, installez aussi les outils externes requis (comme Nmap).

▶️ 4. Lancer un scan

Une fois installé, un simple :

./autopentestx.sh <adresse_IP_ou_domaine>

lance un pentest complet avec génération de rapport.

⚠️ Rappels essentiels avant d’utiliser AutoPentestX

👉 Attention très important : ne scannez jamais un système que vous ne possédez pas ou n’avez pas l’autorisation explicite de tester. La loi dans la plupart des pays (France, UE, US, etc.) punit sévèrement toute intrusion non autorisée, même à des fins d’apprentissage ou de curiosité.

🧠 AutoPentestX dans l’écosystème sécurité

AutoPentestX illustre une tendance majeure en cybersécurité : l’intégration de scanners et d’outils traditionnels dans des suites automatisées, capables d’accélérer les phases de reconnaissance, d’analyse de vulnérabilités et de reporting.

Pour des équipes restreintes, c’est un formidable accélérateur :

✔️ réduction du temps d’identification des failles,

✔️ rapports professionnels prêts à l’emploi,

✔️ intégration facile dans des workflows DevSecOps.

Mais cela ne remplace pas entièrement l’expertise humaine – notamment pour l’analyse contextuelle, la priorisation des risques métier, ou les tests logiques complexes qu’un outil automatisé ne peut pas deviner.

📌 Conclusion : outil + savoir-faire = sécurité

AutoPentestX est un excellent exemple d’outil qui facilite et structure la phase de tests SSI. Il centralise des outils éprouvés tout en offrant une expérience simplifiée et des rapports complets.

Mais rappelons-le clairement : un outil ne fait pas un expert.

Le fait d’avoir des scanners automatisés et des rapports PDF est utile, mais l’interprétation des résultats, la compréhension des implications métier d’une vulnérabilité, et les décisions de correction nécessitent toujours une analyse humaine.

👉 L’objectif d’un bon test SSI n’est pas uniquement de scanner, mais de comprendre, prioriser et corriger. AutoPentestX est un outil puissant dans cette démarche — à condition de l’utiliser de façon éthique, légale et avec compétence.