Red Team, Blue Team, RSSI, SOC, CERT… qui sont tous ces gens en hoodie dans un service cybersécurité ?

Bienvenue dans les coulisses d’un service cybersécurité bien huilé. Spoiler : non, tout le monde ne passe pas ses journées à taper des lignes de commande dans un terminal noir et vert.

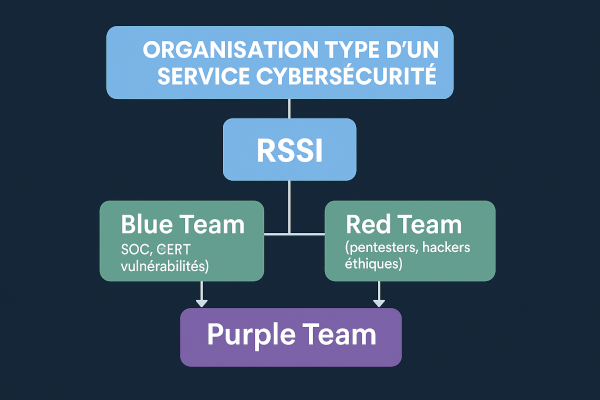

🧠 Le cerveau : le RSSI (Responsable de la Sécurité des Systèmes d’Information)

Le RSSI est le chef d’orchestre de la sécurité. Son rôle :

- Définir la stratégie cybersécurité en lien avec la direction.

- Piloter les politiques SSI (accès, mots de passe, cloisonnement, sauvegardes…).

- Gérer les risques, les audits, les plans de continuité et de reprise (PCA/PRA).

- Superviser les équipes techniques (SOC, CERT, blue team, etc.).

Il agit comme un manager transverse, en lien avec l’IT, le juridique, les RH, la DSI, et les métiers.

🛡️ La défense active : la Blue Team

La Blue Team est chargée de défendre le SI. Elle regroupe :

- Le SOC (Security Operations Center) : surveille les événements en temps réel (via SIEM), détecte les comportements suspects, analyse les logs.

- Le CERT (Computer Emergency Response Team) : gère les incidents (ransomware, phishing, fuites), fait le forensics, prépare les réponses.

- Les analystes vulnérabilités : scannent le réseau, analysent les failles, patchent ou alertent.

- Les admins sécu : gèrent les outils de sécurité (pare-feux, EDR, proxies, WAF…).

Leur mantra : « Prévenir, détecter, réagir ».

🧨 Les hackers éthiques : la Red Team

La Red Team simule des attaques comme le ferait un pirate, mais en interne et avec l’accord de la direction :

- Tests de phishing ciblés,

- Intrusions réseau,

- Escalade de privilèges,

- Exploitation de failles,

- Test de résilience de l’organisation (processus, humains, outils).

Leur mission ? Éprouver la sécurité réelle de l’entreprise.

🕵️♂️ La Purple Team : traductrice et médiatrice

La Purple Team joue le rôle de passerelle entre la Red et la Blue Team :

- Elle partage les enseignements des attaques simulées avec les défendeurs,

- Elle aide à renforcer les outils de détection,

- Elle formalise les feedbacks en plans d’amélioration continue.

C’est un rôle clé pour sortir du mode “guerre des tranchées” entre les équipes.

🧩 L’organisation type en schéma (suggestion à ajouter dans l’article)

🔄 Quand intervient chaque équipe ?

| Moment | Acteur principal | Actions |

|---|---|---|

| Avant l’attaque | RSSI, Blue Team | Déploiement d’outils, sensibilisation, tests Red Team |

| Pendant | Blue Team, CERT | Détection, containment, analyse de l’incident |

| Après | CERT, RSSI, Purple Team | Post-mortem, retour d’expérience, amélioration des défenses |

🧱 Modèles organisationnels courants

Selon la taille et les moyens de l’entreprise :

- Petites structures : le RSSI fait (presque) tout, aidé de prestataires.

- ETI : équipe Blue Team en interne, Red Team externalisée.

- Grands groupes : SOC 24/7, CERT dédié, Red Team interne ou hybride, RSSI avec adjoints, gouvernance répartie.

Certaines structures mettent en place un GRC (Governance, Risk, Compliance) indépendant, souvent rattaché au RSSI ou DPO.

📌 Conclusion : un écosystème vivant, pas une armée figée

La cybersécurité est un sport d’équipe. Chaque acteur joue un rôle spécifique dans une stratégie défensive globale.

C’est la collaboration entre anticipation (RSSI), protection (Blue), attaque contrôlée (Red) et amélioration continue (Purple) qui permet une cybersécurité résiliente et réaliste.